¿Qué es el virus "Bash Bug"?

"Bash Bug", también conocido como la vulnerabilidad de Shellshock, plantea una grave amenaza para todos los usuarios. La amenaza se aprovecha del software del sistema Bash común en los sistemas Linux y Mac OS X, con el fin de permitir a los atacantes tomar potencialmente el control de los dispositivos electrónicos. Un atacante puede ejecutar simplemente comandos del sistema, con los mismos privilegios que los servicios afectados.

El defecto permite que un atacante adjunte de forma remota un archivo ejecutable malicioso a una variable que se ejecuta cuando se invoca a Bash.

En la mayoría de los ejemplos en Internet actuales, los atacantes atacan de forma remota servidores web que albergan scripts CGI que se han escrito en bash.

En el momento de la escritura, la vulnerabilidad ya se ha utilizado con intenciones maliciosas: infectar los servidores web vulnerables con malware, y también en los ataques de los hackers. Nuestros investigadores están recopilando constantemente muestras nuevas, así como indicaciones de infecciones basadas en esta vulnerabilidad, y pronto se publicará más información sobre este malware.

La vulnerabilidad radica en el intérprete del shell bash y permite a un atacante añadir comandos del sistema a las variables de entorno bash.

Cómo funciona el "Bash Bug"

Cuando tienes un script CGI en un servidor web, este script lee automáticamente ciertas variables de entorno, por ejemplo, la dirección IP, la versión del navegador e información sobre el sistema local.

Pero imagínate que no solo no pudieras pasar esta información normal del sistema al script CGI, sino que también pudieras indicar al script que ejecute comandos del sistema. Esto significaría que, sin tener ningún tipo de credenciales para el servidor web, en cuanto accedieras al script CGI, leería las variables de entorno, y si estas variables de entorno contuvieran la cadena exploit, el script también podría ejecutar el comando que has especificado.

Lo que hace que el Bash Bug sea único

- Resulta muy fácil aprovecharse de él

- El impacto del virus de bash es muy grave

- Afecta a cualquier tipo de software que utiliza el intérprete bash

Los investigadores también están tratando de averiguar si otros intérpretes, tales como PHP, JSP, Python o Perl, también se ven afectados. En función de cómo se escribe el código, a veces un intérprete utiliza realmente bash para ejecutar ciertas funciones; y si este es el caso, también se podrían utilizar otros intérpretes para aprovecharse de la vulnerabilidad CVE-2014-6271.

El impacto es increíblemente alto porque hay una gran cantidad de dispositivos integrados que utilizan scripts CGI, por ejemplo, routers, aparatos domésticos y puntos de acceso inalámbrico. También son vulnerables y, en muchos casos, difíciles de reparar.

Cómo saber si tu dispositivo está infectado

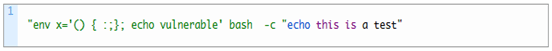

La forma más fácil de comprobar si tu sistema es vulnerable es abrir un shell bash en el sistema y ejecutar el siguiente comando:

Si el shell devuelve la cadena "vulnerable", deberás actualizar el sistema.

Red Hat incluye enlaces a un paso de diagnóstico que permite a los usuarios comprobar versiones vulnerables de Bash (consulta https://access.redhat.com/articles/1200223)

Otra forma de ver si estás infectado con el virus Bash es revisar tus registros HTTP y comprobar si hay algo sospechoso. A continuación se muestra un ejemplo de un patrón malicioso:

También hay algunos parches para bash que registran cada comando que se pasa al intérprete bash. Esta es una buena manera de ver si alguien se ha aprovechado de tu equipo. No evitará que alguien se aproveche de esta vulnerabilidad, pero registrará las acciones del atacante en el sistema.

Cómo detener el virus "Bash Bug"

Lo primero que debes hacer es actualizar tu versión de bash. Las diferentes distribuciones de Linux están ofreciendo parches para esta vulnerabilidad; y aunque no se ha demostrado que todos los parches sean realmente eficaces, la aplicación de parches es lo primero que hay que hacer.

Si utilizas algún IDS/IPS, también recomendaría que añadir/cargar una firma para este. Se han publicado muchas reglas públicas.

Revisa también la configuración del servidor web. Si hay algún script CGI que no utilizas, considera la posibilidad de desactivarlo.

Otros artículos y enlaces relacionados con el virus "Bash Bug"

- El ransomware Onion (troyano de cifrado)

- Troyano bancario Shylock

- Amenazas de seguridad para Mac

- Kaspersky Anti-Virus for Linux File Server

- Kaspersky Endpoint Security for Linux

- Kaspersky Security for Linux Mail Server

- Kaspersky Premium

- Kaspersky Internet Security

- Kaspersky Antivirus

- Kaspersky Antivirus para Mac