La mayoría de las personas no duda en compartir su número de teléfono, pero si lo piensa bien, su número es un punto de partida valioso para quien quiera estafarlo. Lo usa para la banca, para recibir códigos de autenticación de dos factores e incluso para iniciar sesión en redes sociales.

Si se pregunta qué puede hacer alguien con su número de teléfono, la respuesta no es sencilla. Abre puertas a los atacantes, pero no es un problema si tiene medidas de protección adecuadas.

Un atacante no puede acceder a su dispositivo solo con un número. Pero si lo combina con otros datos de una filtración o con registros públicos, los riesgos aumentan. Pueden usarlo en campañas de phishing o para tomar el control de cuentas y, en el peor de los casos, para el robo de identidad.

Lo que necesita saber:

- Un número de teléfono por sí solo no puede hackear directamente su dispositivo.

- Los estafadores usan números para phishing por SMS, suplantación de identidad y reinicios de contraseña.

- El riesgo más grave es el intercambio de SIM, que permite interceptar códigos de acceso.

- El riesgo aumenta cuando su número se combina con otros datos personales filtrados.

- Problemas de servicio inesperados o alertas de inicio de sesión pueden indicar un problema.

- La autenticación robusta y las protecciones del operador reducen significativamente el riesgo.

¿Qué pueden hacer los estafadores con su número de teléfono?

Los estafadores que obtienen su número pueden enviar mensajes de phishing por SMS (smishing), suplantar su identificador de llamadas y tratar de restablecer contraseñas en sus cuentas. En muchos casos, el número es solo una pieza de una estrategia más amplia para defraudarle. Cabe destacar que ninguno de estos ataques exige acceso físico a su dispositivo: con el número suelen poder empezar.

Una táctica muy común es el smishing: mensajes de phishing basados en SMS que se hacen pasar por empresas con las que trata con frecuencia, como bancos, servicios de paquetería o agencias gubernamentales. Estos mensajes suelen incluir un enlace a una página web con un formulario para que ingrese sus datos, o le piden llamar a una línea de soporte falsa. Los textos parecen oficiales, por lo que mucha gente responde sin pensarlo dos veces.

En algunos casos, su número se utiliza para iniciar un reinicio de contraseña. Es habitual que los servicios envíen un código de un solo uso por SMS cuando se solicita un restablecimiento. Si esto ocurre y el atacante ya conoce su correo electrónico, puede iniciar el proceso y tratar de interceptar el código o engañarlo para que se lo facilite mediante ingeniería social.

¿Pueden los estafadores acceder a sus cuentas solo con su número?

Normalmente, un número de teléfono por sí solo no basta para acceder directamente a sus cuentas. Para que un ataque tenga éxito, necesitarán al menos otro dato, como su correo electrónico o una contraseña filtrada.

La principal vulnerabilidad está en el proceso de restablecimiento de contraseña. Si un servicio usa la verificación por SMS como única opción de recuperación y un atacante puede recibir sus mensajes, entonces podría acceder a su cuenta. Esto requeriría que el atacante haya conseguido acceso a sus mensajes mediante un intercambio de SIM o con malware en su dispositivo.

La mayoría de las empresas están abandonando el uso de SMS como segundo factor para transferencias sensibles porque estos incidentes ocurren con frecuencia. Hay varios casos conocidos de toma de control de cuentas de alto perfil que afectaron a poseedores de criptomonedas, periodistas y otras personas.

Protéjase contra estafas telefónicas

Kaspersky Premium ayuda a monitorear filtraciones de datos, detectar actividad sospechosa en cuentas y reforzar la protección contra tomas de cuenta relacionadas con intercambios de SIM.

Pruebe Kaspersky Premium gratis¿Pueden los estafadores hacerse pasar por usted o dirigirse a sus contactos?

Sí. La suplantación del identificador de llamadas permite a un atacante hacer llamadas o enviar mensajes que parecen provenir de su número. Esto se ha vuelto más frecuente con los avances en la tecnología de IA, que facilita la suplantación. Esta tecnología está ampliamente disponible, cuesta muy poco y es fácil de usar.

Una vez que un estafador ha suplantado su número, puede llamar a sus contactos para pedir transferencias de dinero por emergencia, enviar enlaces de pago falsos o pedir códigos de verificación. Es fácil entender por qué estos ataques funcionan: su contacto ve un nombre de confianza en la pantalla y procede a cumplir la solicitud.

Si descubre que alguien está suplantando su número, avise a sus contactos de inmediato. Use un canal que controle (un mensaje grupal desde su dispositivo o un correo electrónico) y reporte el incidente a su operador.

¿Se puede usar su número para el robo de identidad?

Un número por sí solo no basta para el robo de identidad. El problema surge cuando se combina con otros datos personales identificables (información personal identificable (PII)), como su nombre completo, fecha de nacimiento o número de seguridad social. Con dos o más puntos de datos, un atacante puede intentar abrir tarjetas de crédito a su nombre, presentar declaraciones fiscales fraudulentas o acceder a sus cuentas financieras.

El reto para los usuarios finales es saber cuánto de su información ya está disponible. A menudo hay filtraciones masivas donde millones de números se publican junto con nombres, direcciones y detalles de cuenta.

Esos registros pueden terminar en la dark web, donde los atacantes los compran como parte de bases de datos. Por eso muchas empresas consideran los números telefónicos como datos sensibles; cuando se usan junto con otros datos personales, la sensibilidad de la información aumenta drásticamente. Y, en la mayoría de los casos, esa exposición no fue culpa suya.

¿Cómo obtienen los estafadores su número de teléfono?

Los estafadores consiguen números a través de filtraciones de datos, sitios de búsqueda de personas, formularios de phishing y sistemas de marcación automática que detectan líneas activas. Tenga en cuenta que suele pasar mucho tiempo, a veces años, entre la filtración de su número y que note actividad sospechosa.

Si se pregunta cómo consiguen su número, casi siempre se remite a una de estas fuentes.

Otra vía son los registros públicos. Presentaciones judiciales, registros de votantes y registros de propiedad suelen incluir números telefónicos y en muchas jurisdicciones están disponibles en línea. Completar una tarjeta de registro de garantía o entrar en un programa de fidelidad puede alimentar su número en bases de datos de marketing que luego son filtradas o revendidas.

¿Qué papel juegan las filtraciones y los corredores de datos?

Las filtraciones son la mayor fuente de números expuestos, y los corredores de datos empeoran la situación al poner la información al alcance de muchos.

Cuando una empresa sufre una filtración, los registros de clientes suelen aparecer en foros y mercados de la dark web en cuestión de días. Desde allí, los atacantes cruzan esos datos con otras bases para completar el perfil de cada persona.

Corredores de datos como Whitepages, Spokeo y BeenVerified agrupan datos públicos y comerciales en bases consultables. Por una tarifa, cualquiera puede buscar su número y obtener el nombre, la dirección y otros detalles personales asociados. Es posible eliminar su información de estos sitios, pero debe enviar solicitudes de exclusión por correo electrónico a cada corredor de forma individual.

¿Cómo saber si su número está comprometido?

Su número puede estar comprometido si de repente pierde servicio móvil o recibe mensajes de restablecimiento de contraseña que no solicitó. Otros signos son notificaciones de cambios en cuentas que no hizo y reportes de contactos que recibieron mensajes sospechosos desde su número.

Observe si se acumulan varios de estos eventos en un corto plazo. Una sola llamada spam no es motivo de alarma. La señal de peligro es la pérdida total de señal, aunque su dispositivo y su tarjeta SIM estén físicamente intactos, junto con alertas de inicio de sesión o solicitudes de autenticación que usted no inició. Este patrón suele indicar un intercambio de SIM.

Si algo le parece sospechoso, haga una verificación rápida de su cuenta con el operador para detectar ediciones no autorizadas. Llame desde otro teléfono o visite una tienda en persona. Luego inicie sesión en su correo electrónico, banca y redes sociales para comprobar si hay cambios que no realizó.

¿Qué es un intercambio de SIM y por qué es la mayor amenaza?

Un intercambio de SIM es un ataque en el que un estafador convence con éxito a su operador móvil para transferir su número a una tarjeta SIM que controla. Esto le permite al estafador interceptar todas las llamadas y mensajes dirigidos a su número. Es la amenaza más grave relacionada con el número de teléfono porque evita por completo la protección que ofrecen los códigos de verificación SMS.

Si el intercambio tiene éxito, el atacante recibirá todos los códigos SMS enviados a su teléfono. Piense en todas las situaciones en las que esto podría ocurrir: contraseñas de un solo uso para correo y banca, verificación en intercambios de criptomonedas y acceso a redes sociales.

El daño puede escalar rápidamente si su correo electrónico también queda comprometido, ya que el estafador puede iniciar restablecimientos de contraseña en decenas de servicios. Para ayudar a los usuarios, la advertencia sobre estafas de intercambio de SIM de la FCC aborda las protecciones a nivel de operador, los pasos para reportar el problema, cómo funciona el ataque y qué señales observar.

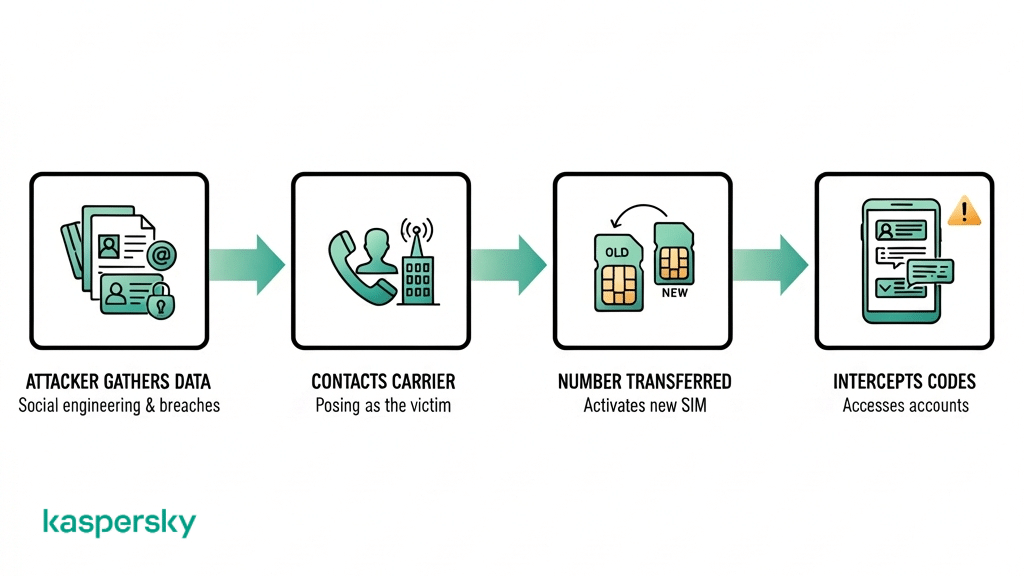

¿Cómo funciona un intercambio de SIM?

Para que un intercambio de SIM tenga éxito, el atacante primero recopila información personal de la víctima y luego se hace pasar por usted para contactar al operador y transferir su número.

El atacante reúne datos como nombre, dirección, número de cuenta o los últimos cuatro dígitos del número de seguridad social a partir de filtraciones previas o perfiles en redes sociales. Luego inicia la solicitud de intercambio con el operador mediante el portal en línea o la línea de soporte. Al tener su información, logra pasar las verificaciones y se aprueba la transferencia.

En algunos casos, los ataques incluyen sobornos o ingeniería social dirigida a empleados del operador. Una variante del intercambio, llamada fraude de portabilidad (port-out), sigue un proceso similar, pero transfiere el número a otro operador.

A los estafadores les gustan los intercambios de SIM porque cualquier ataque que redirija mensajes SMS elude instantáneamente la seguridad de todas las cuentas que dependen de esos códigos.

¿Debería preocuparse si alguien tiene su número de teléfono?

Si alguien tiene su número, aún no es motivo para alarmarse. Probablemente recibirá llamadas molestas y algún mensaje de phishing ocasional, pero eso por sí solo no pone en riesgo sus cuentas o su identidad.

El riesgo aumenta si usa su número para recuperación por SMS (correo, banca u otras cuentas). Y el peligro es mayor si su número se expuso junto con otros datos personales en una filtración. Si un atacante tiene su correo y una contraseña filtrada, dispone de muchas más vías para actuar que alguien que solo encontró su número en redes sociales.

¿Qué diferencia el spam normal de una amenaza seria?

El spam normal es indiscriminado: robollamadas, telemarketing y mensajes genéricos enviados a miles de números. Son molestos pero poco peligrosos; normalmente basta con bloquearlos y denunciarlos.

En cambio, las amenazas serias suelen ser mensajes dirigidos que incluyen su nombre real, datos de su banco o transacciones recientes, lo que indica que el remitente tiene más que su número. Los códigos de restablecimiento repetidos son una señal de que alguien intenta acceder activamente a sus cuentas. En un intercambio de SIM, su teléfono puede mostrar repentinamente “Sin servicio”.

¿Qué debe hacer si un estafador tiene su número de teléfono?

Si cree que un estafador tiene su número, debe bloquear inmediatamente su cuenta con el operador, cambiar las contraseñas de sus cuentas más importantes y mejorar sus métodos de autenticación. También debe reportar el incidente.

Hágalo lo más rápido posible, porque el tiempo entre un intercambio de SIM y la toma completa de cuentas puede ser de apenas unos minutos. Saber qué hacer cuando un estafador tiene su número se reduce a la rapidez de su respuesta.

Si no sabe por dónde empezar, asegure primero su cuenta con el operador. Use otro teléfono (una línea fija o el teléfono de un familiar) o visite una tienda física y solicite que congelen de inmediato los cambios y las solicitudes de portabilidad relacionadas con su tarjeta SIM.

Una vez asegurada la cuenta del operador, revise primero sus cuentas de correo (ya que controlan los restablecimientos), luego las bancarias y finalmente las redes sociales. Si teme haber sido víctima de robo de identidad, congele su crédito en las tres agencias (Equifax, Experian, TransUnion) y presente un informe en IdentityTheft.gov.

Al presentar el informe, documente todo con el máximo detalle posible. Incluya capturas de pantalla, marcas de tiempo y números de referencia de las llamadas al operador, ya que podría necesitarlos para disputar cargos fraudulentos más adelante.

¿Cómo asegurar su cuenta con el operador?

Para proteger su cuenta con el operador, debe establecer un PIN de la SIM, crear un código de acceso fuerte y único para la cuenta y activar las protecciones de transferencia de número.

Un PIN de la SIM es un código que debe introducirse correctamente antes de que su tarjeta SIM pueda usarse en un nuevo dispositivo. Puede configurarlo en la configuración del teléfono o llamando al soporte. Además, su cuenta en el portal del operador (donde gestiona la facturación) debe tener un código de acceso robusto distinto del PIN de la tarjeta SIM.

Por último, la mayoría de los operadores ofrecen la opción de bloqueo de número o congelación de portabilidad para evitar transferencias no autorizadas. Puede activar estas opciones desde su cuenta en línea. Para un panorama completo de seguridad móvil, las recomendaciones del NIST sobre seguridad de dispositivos móviles ofrecen un marco útil que cubre la mayoría de los escenarios.

¿Cómo proteger sus cuentas en línea?

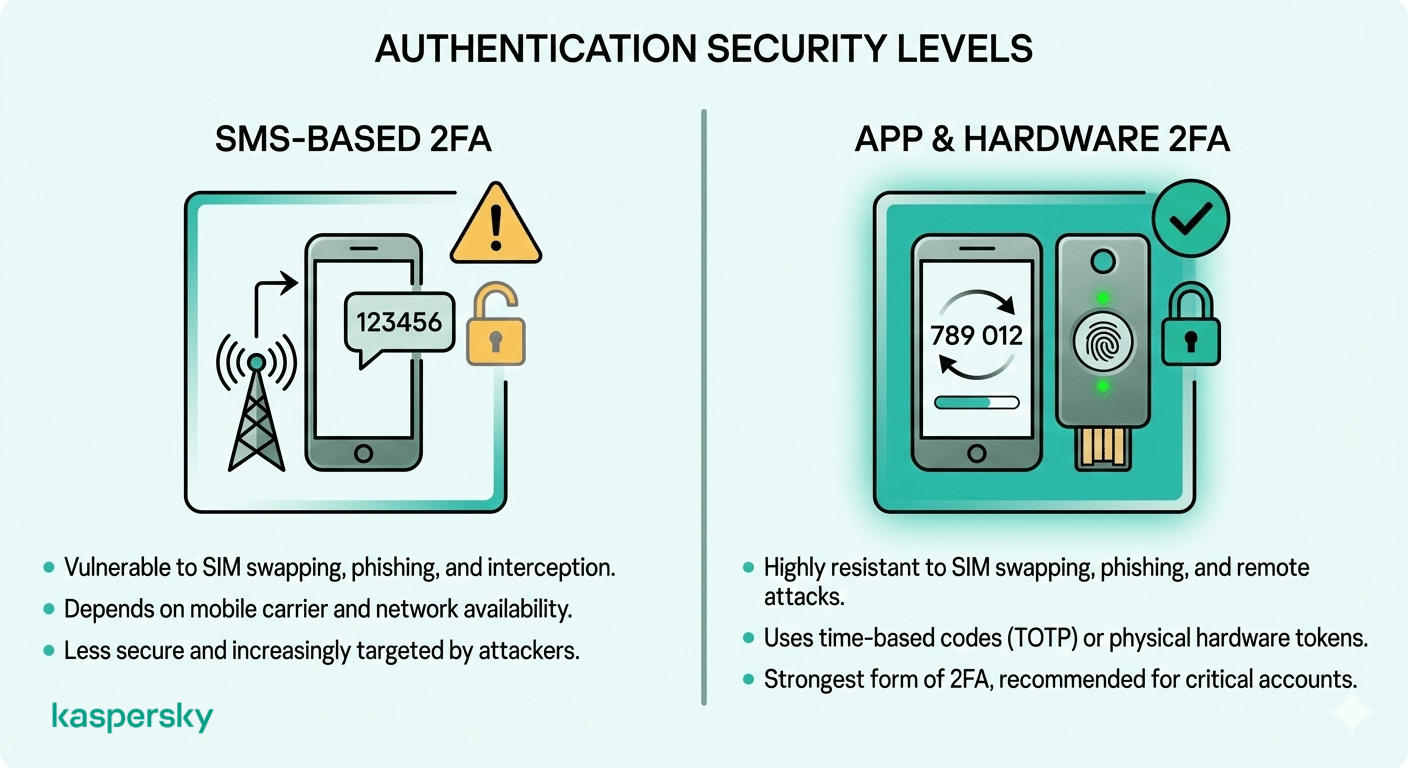

Reemplace la autenticación de dos factores basada en SMS por una alternativa con aplicación o hardware. Use una aplicación de autenticación como Google Authenticator, Microsoft Authenticator o Authy para generar códigos temporales en su dispositivo; así sus cuentas quedarán protegidas contra ataques por intercambio de SIM.

Para mayor seguridad, puede usar una llave de seguridad física como YubiKey. Estas hacen imposible la toma de cuentas remota porque exigen la posesión física de la llave para autorizar el acceso.

Reutilizar contraseñas hace que sus cuentas sean más vulnerables: si un sitio donde tiene cuenta es vulnerado, el atacante puede usar la misma contraseña en otros sitios. Para reducir este riesgo, emplee un administrador de contraseñas que genere y guarde contraseñas únicas para cada cuenta.

Para una protección más sólida, configure la autenticación multifactor usando un método por aplicación o hardware en lugar de SMS. Así los códigos de verificación quedan vinculados a su dispositivo y no a su número, lo que dificulta mucho que un atacante los intercepte.

¿Cómo proteger su número de teléfono a largo plazo?

Para proteger su número a largo plazo, el objetivo es reducir los lugares donde está expuesto y minimizar su papel en la seguridad de sus cuentas. Lamentablemente, no es una solución única, y es algo que quizá tenga que revisar varias veces al año.

Empiece por eliminar su número donde aparezca en línea: redes sociales y directorios comerciales. También puede optar por salir de sitios de corredores de datos, ya sea manualmente con solicitudes de exclusión o mediante un servicio como DeleteMe.

Luego, haga una lista de las cuentas que usan su número para recuperación y cámbielas a autenticación por aplicación.

Como capa adicional, puede optar por un número secundario con una tarjeta SIM prepaga o un servicio VoIP para inscribirse en apps de reparto de comida y cuentas de tiendas. Es un número que puede sustituir fácilmente si se ve comprometido.

Revise sus ajustes de privacidad con regularidad, ya que las configuraciones por defecto de las plataformas pueden cambiar tras actualizaciones. Un campo de perfil que antes era privado puede pasar a ser público. Entender qué información puede obtener alguien a partir de su número facilita decidir qué bloquear y qué eliminar por completo. Esto solo toma unos 10 minutos cada trimestre, pero evitará mucha limpieza después. Considere usar una solución de seguridad integral como Kaspersky Premium para monitorear filtraciones de datos que involucren su información personal, incluido su número de teléfono.

Artículos relacionados:

- ¿Cómo prevenir eficazmente los ataques de intercambio de SIM?

- ¿Cómo protegerse de las estafas por teléfono móvil?

- ¿Cuáles son los riesgos asociados con los ataques de smishing?

- ¿Cómo mejorar hoy la seguridad de su teléfono móvil?

Productos recomendados:

FAQs

¿Alguien puede rastrear mi ubicación con mi número de teléfono?

No. El rastreo de ubicación mediante un número de teléfono requiere acceso a la infraestructura del operador o la instalación de software espía en su dispositivo. El rastreo de ubicación está restringido a las fuerzas del orden con una orden judicial. Existen sitios fraudulentos que ofrecen rastreo por número; casi siempre son trampas de phishing o estafas.

¿Alguien puede acceder a mi cuenta bancaria con mi número de teléfono?

Un número de teléfono por sí solo no basta para acceder a su cuenta bancaria. Sin embargo, si se combina con otros datos personales, podría usarse para realizar un intercambio de SIM. Eso permitiría a un atacante interceptar los códigos de verificación SMS y potencialmente acceder a sus cuentas.

¿Debo cambiar mi número de teléfono después de un robo de identidad?

No necesariamente. Solo tiene sentido cambiar su número después de un robo de identidad si usted es víctima de un intercambio de SIM o de acoso. La mayoría de las vulnerabilidades se resuelven asegurando la cuenta con el operador, mejorando la autenticación y congelando su crédito. Los pasos de recuperación por robo de identidad del FTC pueden ayudarle a decidir.