Los correos de phishing son una de las estafas en línea más comunes y muchas veces parecen legítimos. Estos mensajes buscan engañarlo para que comparta información o descargue archivos haciéndose pasar por fuentes confiables.

Lo que necesita saber:

- Los correos de phishing son mensajes maliciosos diseñados para robar datos personales, dinero o acceso a cuentas.

- Con frecuencia suplantan a empresas o personas de confianza y crean urgencia para provocar reacciones rápidas.

- La mayoría de los correos de phishing se detectan revisando al remitente, los enlaces y la solicitud que hacen.

- Abrir un correo de phishing no siempre causa daño, pero actuar rápido reduce el riesgo.

- Reportar correos de phishing mejora la protección para todos y ayuda a detener futuros ataques.

- Los servicios de correo temporal son convenientes, pero no protegen contra el phishing.

¿Qué es un correo de phishing?

Un correo de phishing es un mensaje fraudulento que se hace pasar por una persona u organización legítima para engañar a los usuarios. Su objetivo es que la víctima comparta información o descargue algo dañino, normalmente a través de un enlace.

No todos los correos falsos o no deseados son phishing. Muchos mensajes de spam son solo publicidad indeseada. El phishing es distinto: está diseñado para causar daño real y normalmente busca robar contraseñas o tomar el control de sus cuentas. Incluso cuentas bancarias pueden estar en riesgo. A menudo copian el aspecto y el tono de mensajes legítimos, por lo que parecen seguros al abrir (y cada vez lo hacen mejor).

El objetivo de un correo de phishing es provocar una acción. Si lo convence de hacer clic o introducir información personal identificable (PII), el atacante puede pasar de un simple mensaje a la toma de control de cuentas o al robo de datos muy rápidamente.

¿Cómo funciona un correo de phishing?

Un correo de phishing funciona suplantando a un remitente confiable y empujándolo a realizar una acción planificada por el atacante. Esto puede ser completar datos para supuestamente “restablecer” una contraseña o verificar algo en una cuenta.

El mensaje suele generar urgencia o presión emocional, por ejemplo una advertencia sobre la seguridad de la cuenta o un problema inesperado. Esa presión busca evitar que el destinatario piense con calma o verifique la solicitud.

Los correos de phishing a menudo incluyen enlaces o archivos adjuntos. Los enlaces pueden llevar a páginas de inicio de sesión falsas que parecen reales, pero solo sirven para capturar sus datos. Los archivos adjuntos pueden instalar malware o abrir la puerta a ataques posteriores. Una vez que actúa, el atacante puede usar la información o el acceso obtenido para causar más daños.

¿Cómo detectar un correo de phishing?

Los estafadores son frecuentemente muy hábiles creando correos que parecen venir de empresas o personas legítimas. Usan los mismos logotipos y diseños que los mensajes auténticos. Saber cómo identificar si un correo es phishing es una habilidad clave.

Conviene revisar ciertas cosas antes de hacer clic en cualquier elemento.

Características de un correo de phishing

Los correos de phishing están diseñados para que usted haga algo. El atacante normalmente quiere datos de acceso o información de la tarjeta. Pueden intentar que abra un enlace o un archivo que les proporcione acceso.

Para lograrlo, combinan confianza y urgencia. Suplantan a una empresa o servicio que reconoce y luego añaden presión para que actúe rápido. Un correo de phishing que imite a Amazon puede usar la imagen de marca para parecer real y lograr que el usuario ingrese una contraseña o datos de pago sin pensar.

En muchos casos, una sola interacción es suficiente. Un clic o un intento de inicio de sesión puede entregar la información que el atacante necesita para avanzar.

Signos de advertencia frecuentes en correos de phishing

Algunos correos de phishing parecen convincentes, pero pequeños detalles suelen delatarlos. La dirección del remitente o el nombre de dominio pueden parecerse al real pero tener caracteres extra o cambios sutiles: un cero en lugar de una «o», por ejemplo.

Las solicitudes inesperadas o instrucciones que no coinciden con la comunicación habitual de la empresa también son comunes. Mensajes que piden confirmar datos, ingresar contraseñas o realizar pagos sin contexto deben despertar sospechas.

Las tácticas de pánico son otro indicio claro. Correos que amenazan con cierre de cuenta o consecuencias inmediatas buscan apresurarlo para que actúe sin verificar.

Cómo revisar enlaces y archivos adjuntos de forma segura

Los enlaces en correos de phishing suelen ocultar su destino real. El texto puede parecer la dirección de un sitio legítimo, pero el enlace real puede llevar a una página falsa o a un sitio malicioso.

Los archivos adjuntos inesperados son especialmente peligrosos. Incluso tipos de archivos comunes pueden usarse para instalar malware o provocar acciones inseguras al abrirlos. También es muy raro que empresas legítimas pidan descargar algo de forma inesperada. Piense de dónde proviene la solicitud.

La forma más segura es evitar hacer clic en enlaces o abrir archivos desde el correo. En su lugar, vaya directamente al sitio oficial o a la app que normalmente usa y verifique allí si hay mensajes o alertas.

¿Qué debe vigilar en dispositivos móviles?

Los correos de phishing suelen ser más difíciles de detectar en teléfonos. Las aplicaciones de correo en móviles ocultan con frecuencia las direcciones completas del remitente y las largas URLs pueden truncarse para dificultar su inspección deliberadamente.

Por eso es más seguro verificar los mensajes usando apps oficiales o sitios guardados en marcadores en vez de interactuar con el correo en una pantalla pequeña. Si algo le resulta sospechoso, cambiar de dispositivo o comprobarlo más tarde puede evitar clics accidentales.

Protéjase contra el correo de phishing

Kaspersky Premium puede ayudar marcando comportamientos sospechosos y protegiendo cuentas con el tiempo.

Pruebe Kaspersky Premium gratis¿Qué tipos de correos de phishing son los más comunes?

La mayoría de los correos de phishing siguen patrones comunes. Conocerlos facilita reconocer las estafas rápidamente, incluso cuando los mensajes parecen profesionales.

Correos sobre cuentas e inicio de sesión

Estos correos se hacen pasar por alertas de seguridad o avisos de restablecimiento de contraseña. Dicen que hay un problema con su cuenta y lo presionan para que haga clic en un enlace para “arreglarlo”, que conduce a una página de inicio de sesión falsa.

Correos de pago, factura y entrega

Estos mensajes involucran dinero o paquetes. Pueden incluir facturas falsas o solicitudes de pago. Algunos contienen avisos de reembolso o actualizaciones de entrega que piden pago o datos personales para resolver un problema que no existe. Se usan para robo de identidad o para robar directamente.

Phishing dirigido y suplantación

Un tipo de phishing dirigido llamado spear phishing usa datos personales para resultar creíble. Las estafas de suplantación de ejecutivos imitan el tono de gerentes o colegas para presionar a los destinatarios a actuar con rapidez mientras parecen más legítimas.

Ejemplos de correos de phishing

Ver cómo suelen estructurarse los correos de phishing ayuda a detectar señales de alerta. Aunque el lenguaje y la imagen cambien, muchas estafas siguen los mismos patrones básicos.

¿Cómo luce un correo de phishing?

Estos correos suelen contener:

- Un logotipo de la empresa u otro elemento de marca

- Un mensaje breve explicando un problema inventado (problema de seguridad, entrega fallida)

- Un llamado a la acción claro, como un botón o enlace

Como ya mencionamos, el lenguaje suele ser urgente y directo, diseñado para llevarlo rápidamente a hacer clic o responder.

Una vez que conoce la estructura, los correos de phishing son más fáciles de reconocer.

Ejemplos reales de correos de phishing

Desafortunadamente, circulan muchos ejemplos de este tipo de correos. Muchas campañas de phishing reutilizan nombres de marcas conocidas porque la gente ya confía en ellas.

- Correos de phishing que imitan DocuSign: Un fraude común afirma que ha recibido un documento que necesita revisión urgente. El enlace lleva a una página de inicio de sesión falsa diseñada para robar credenciales.

- Correos de phishing que imitan PayPal: Un correo que suplanta a PayPal suele advertir sobre actividad sospechosa o un pago no autorizado, instando a “asegurar” la cuenta rápidamente.

- Estafas de entrega que imitan FedEx: Un fraude popular que suplantó a FedEx en 2025 afirmaba que un paquete estaba retrasado o requería un pago, usando lenguaje de seguimiento para parecer legítimo y procediendo desde dominios con variaciones sutiles del sitio de FedEx.

- Suplantación de Apple e iCloud: Un correo que imita a Apple puede advertir sobre problemas de almacenamiento o suspensión de la cuenta para provocar una acción rápida.

- Estafas de renovación: Informadas ampliamente el año pasado, estos correos afirmaban que la suscripción a McAfee estaba por expirar o renovarse automáticamente, a menudo incluyendo facturas falsas y números telefónicos. También hubo ventanas emergentes con marca McAfee advirtiendo de infecciones. Todo esto generaba urgencia inmediata.

- Intento de phishing que imita a Geek Squad: Geek Squad es el servicio de soporte técnico de Best Buy y los correos de estafadores que se hacen pasar por ellos pueden advertir sobre métodos de pago que expiran o acciones necesarias para mantenerse cubierto.

- Alertas de seguridad de cuentas de Microsoft: Estos correos afirman actividad inusual de inicio de sesión o un problema de seguridad con una cuenta Microsoft, instando a los destinatarios a “verificar” su identidad o asegurar la cuenta mediante un enlace que lleva a una página de inicio de sesión falsa.

Los correos de phishing también suelen suplantar bancos, agencias gubernamentales y grandes minoristas como Amazon. Pueden usar la autoridad y la familiaridad para evitar sospechas. Tener un nivel básico de conocimiento sobre la sensibilidad de la información es esencial para mantener los datos seguros.

¿Qué sucede si abro un correo de phishing?

Abrir un correo de phishing puede exponerlo a rastreos y a futuros intentos dirigidos, pero no siempre significa que sus cuentas queden comprometidas de inmediato.

Algunos correos incluyen píxeles de seguimiento que confirman que su dirección está activa, lo que puede derivar en más intentos de phishing. Otros están diseñados para enviar mensajes de seguimiento o llamadas una vez que saben que alguien abrió el correo. El riesgo real suele comenzar cuando hace clic en un enlace, descarga un archivo o comparte información.

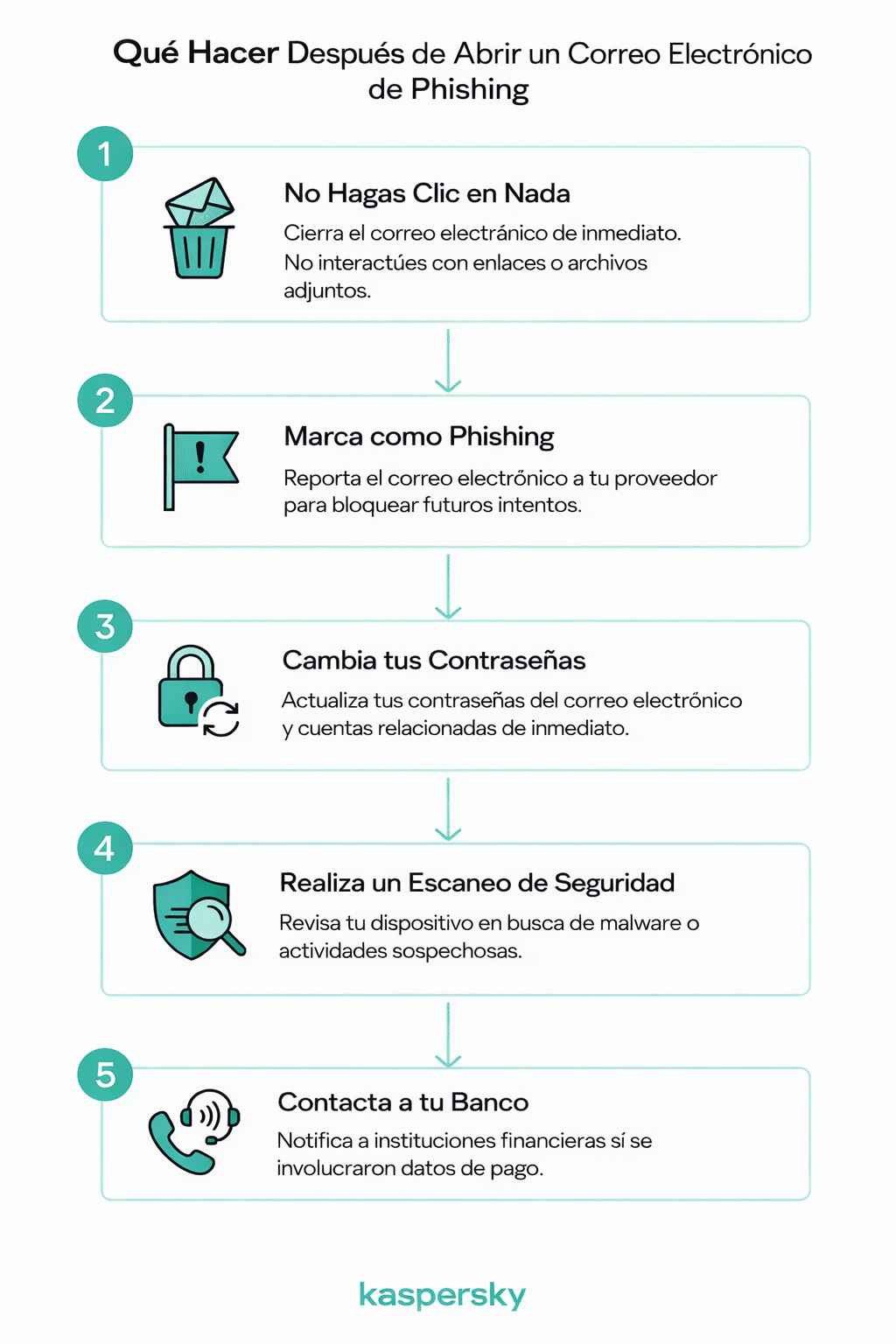

Qué hacer si abrió un correo de phishing

Si solo abrió el correo y no interactuó con él, ciérrelo y evite hacer clic en nada. Márquelo como phishing o spam para que su proveedor de correo pueda bloquear mensajes similares en el futuro.

Si hizo clic en un enlace o realizó la acción que busca el estafador, como descargar algo, actúe con rapidez. Cambie las contraseñas de las cuentas afectadas, comenzando por el correo electrónico. Ejecute un escaneo de seguridad en su dispositivo y vigile actividad inusual.

Contacte a su banco o al proveedor del servicio si compartió detalles de pago o si el correo involucra cuentas financieras.

Cómo reportar un correo como phishing

Reportar correos de phishing ayuda a protegerlo a usted y a otros al bloquear estafas similares antes de que se propaguen. En muchos casos, reportar es mejor que simplemente eliminar porque mejora los filtros y alerta a la empresa suplantada sobre estafas activas que usan su nombre.

Si un correo parece convincente o suplanta un servicio real, reportarlo puede prevenir futuros ataques y reducir la reexposición.

Cómo reportar correos de phishing a servicios principales:

Outlook / Microsoft

¿Cómo reportar un correo de phishing en Outlook? Primero seleccione el mensaje, elija Reportar y luego Phishing. También puede reenviarlo a phish@office365.microsoft.com. Esto aplica a cualquier correo de phishing que involucre a Microsoft.

Amazon

Reenvíe el mensaje a reportascam@amazon.com sin hacer clic en ningún enlace. Amazon investigará y bloqueará estafas similares.

PayPal

Reenvíe mensajes sospechosos a phishing@paypal.com. Un correo que suplanta a PayPal suele advertir sobre problemas con la cuenta o pagos.

Apple / iCloud

Reenvíe correos de phishing a reportphishing@apple.com o abuse@icloud.com. Puede incluir capturas de pantalla u otras pruebas.

Netflix

Reenvíe cualquier correo que suplante a Netflix a phishing@netflix.com. Las estafas relacionadas con Netflix a menudo mencionan fallas de pago o suspensión de la cuenta.

Reportar toma segundos y ayuda a detener campañas de phishing antes de que lleguen a más personas.

¿Cómo protegerse del correo de phishing a largo plazo?

La protección a largo plazo requiere conciencia y hábitos sencillos que reducen el riesgo antes de que un correo de phishing pueda causar daño.

Cuando llegue un correo sospechoso, deténgase y evite hacer clic en enlaces o abrir archivos adjuntos. Verifique los mensajes a través de apps oficiales o sitios guardados en marcadores en lugar de usar el correo directamente. Trate las solicitudes inesperadas como motivo para comprobar su legitimidad. ¡Ser desconfiado puede ser algo muy bueno!

Contraseñas fuertes y únicas y la autenticación multifactor agregan otra capa de protección. Incluso si una contraseña se expone, MFA puede impedir que los atacantes accedan a sus cuentas. Mantener los dispositivos y el software actualizados también es importante, ya que las actualizaciones cierran brechas de seguridad que las campañas de phishing suelen explotar.

El software de seguridad le ofrece además una capa robusta de protección bloqueando malware y protegiendo su identidad en línea. Funciones como protección de identidad y monitoreo en tiempo real de filtraciones de datos brindan mayor tranquilidad.

Artículos relacionados:

- ¿Cómo puede identificar estafas de phishing de forma efectiva?

- ¿Cuál es la diferencia entre spam y phishing?

- ¿Qué debe saber sobre los ataques de spear phishing?

- ¿Cuáles son las señales clave de los ataques smishing?

Productos recomendados:

FAQs

¿Se puede hackear mi correo solo por abrir un email?

Por lo general, no. Simplemente abrir un correo no da acceso a los atacantes, pero interactuar con enlaces o archivos sí puede generar riesgo.

¿Qué pasa si abro un correo de phishing pero no hice clic en nada?

Probablemente esté a salvo. Cierre el correo, no interactúe con él y márcelo como phishing para que mensajes similares sean bloqueados.

¿Debería simplemente eliminar los correos de phishing?

Elimínelos después de reportarlos. Reportarlos ayuda a proteger a otros y mejora los filtros; borrarlos sin más no es suficiente.