La exfiltración de datos ocurre cuando se roba información sensible de un sistema o una cuenta. Puede suceder de forma silenciosa mediante malware. También puede derivar de cuentas comprometidas o del uso indebido de accesos. Entender cómo sale la información de su control es el primer paso para evitar pérdidas y proteger la información personal o empresarial. La exfiltración de datos no siempre implica malware; los atacantes también pueden robar datos usando cuentas comprometidas o herramientas normales.

Lo que necesita saber:

- La exfiltración de datos es la transferencia no autorizada de información fuera de un sistema o cuenta.

- A menudo implica credenciales robadas o el uso indebido de accesos legítimos.

- El riesgo clave no es solo la exposición, sino que los datos se copien o se trasladen a otro lugar.

- Las filtraciones de datos suelen ser accidentales. La exfiltración, por lo general, es intencional.

- Monitorear la actividad inusual y limitar los accesos puede ayudar a reducir el riesgo.

¿Qué es la exfiltración de datos en ciberseguridad?

La exfiltración de datos es la transferencia no autorizada o el robo de información desde un dispositivo o una red. Su rasgo definitorio es que los datos se retiran de su ubicación original sin permiso.

Si un atacante obtiene acceso a una cuenta de correo y descarga listas de contactos o registros financieros, esa información ha sido exfiltrada. El daño ocurre porque los datos ya no están bajo el control del propietario y pueden compartirse e incluso venderse.

¿En qué se diferencia la exfiltración de datos de una filtración de datos?

La exfiltración de datos generalmente implica robo intencional. Los atacantes o actores internos trasladan deliberadamente información fuera de un sistema para usarla con fines como el lucro o el espionaje.

Una filtración de datos suele ser accidental. Esto puede suceder cuando los archivos se comparten públicamente por error. También puede ocurrir cuando un almacenamiento mal administrado expone información o cuando se envían datos sensibles al destinatario equivocado.

El resultado es el mismo para los usuarios: los datos ya no están bajo su control. La diferencia radica en la causa. Extracción deliberada versus exposición no intencional.

¿Cómo ocurre la exfiltración de datos?

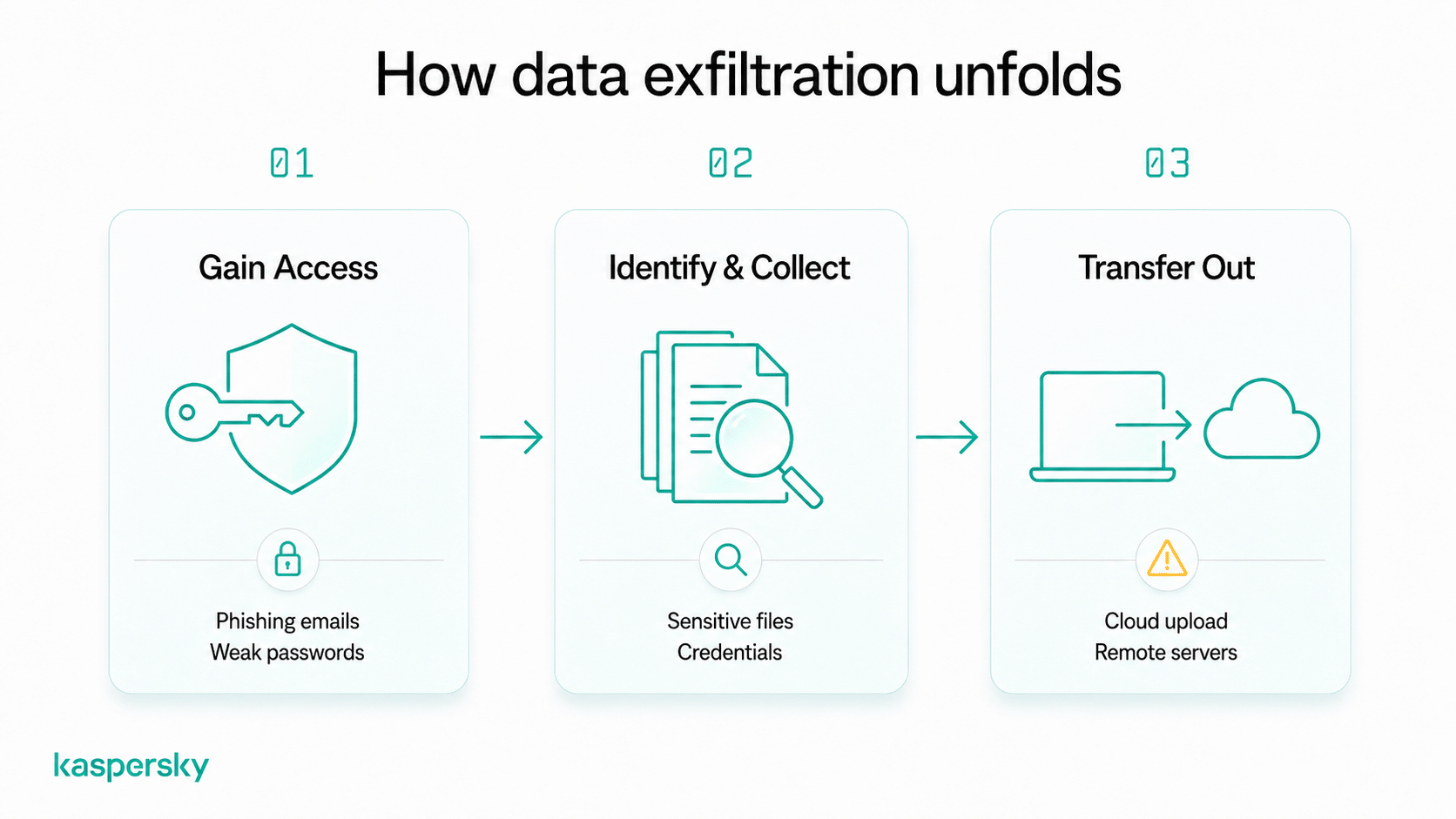

La exfiltración de datos suele seguir un patrón. Al principio, un atacante obtiene acceso no autorizado a un sistema o cuenta. Luego identifica y recopila la información valiosa. Después transfiere esos datos a otra ubicación donde puedan usarse o venderse.

Este proceso no siempre requiere herramientas avanzadas de hackeo. Muchos incidentes comienzan con errores cotidianos, como hacer clic en un enlace de phishing o reutilizar una contraseña débil. Algunos atacantes usan cuentas comprometidas o herramientas integradas para mover datos silenciosamente sin instalar malware. Esto puede dificultar la detección de indicadores de exfiltración de datos.

¿Cómo obtienen los atacantes acceso a los datos?

La mayoría de los ataques comienzan con métodos diseñados para engañar a los usuarios más que para romper defensas técnicas. Los correos de phishing pueden contener enlaces a páginas de inicio de sesión falsas que capturan nombres de usuario y contraseñas. Las descargas maliciosas pueden instalar software espía que monitorea la actividad o roba archivos.

Las contraseñas débiles o reutilizadas también facilitan comprometer cuentas. Una vez que los atacantes obtienen acceso a una cuenta de correo o a un sistema en la nube, pueden comenzar a buscar información sensible.

¿Cómo sacan los atacantes los datos de un sistema?

Los atacantes transfieren los datos que han obtenido a una ubicación externa que controlan. A menudo esto implica cargar archivos en servicios de almacenamiento en la nube o enviarlos a servidores remotos.

Los atacantes pueden usar conexiones cifradas o herramientas legítimas que ya estén disponibles en el sistema. Como estos métodos pueden parecer actividad normal, la exfiltración de datos puede continuar durante largos periodos sin ser detectada.

¿Qué tipos de datos se buscan en la exfiltración de datos?

Los atacantes suelen enfocarse en datos que puedan usarse para obtener beneficios económicos o para robo de identidad. Cuanto más valiosa o reutilizable sea la información, más atractiva resulta.

Entre los objetivos comunes se incluyen contraseñas, datos de cuentas financieras e información de identificación personal (PII), como nombres, direcciones y números de identificación. Los atacantes también pueden buscar archivos que contengan contratos, registros de clientes o información empresarial confidencial.

Tanto las personas como las organizaciones se ven afectadas. Las credenciales robadas pueden reutilizarse para acceder a múltiples cuentas. Los datos empresariales filtrados pueden venderse o explotarse para obtener ventajas competitivas o para actividades fraudulentas.

¿Cómo se ve la exfiltración de datos en la vida real?

La exfiltración de datos suele ocurrir en segundo plano y puede parecer actividad normal. Los siguientes ejemplos muestran cómo puede producirse en situaciones cotidianas.

- Una cuenta de correo comprometida reenvía automáticamente adjuntos y mensajes a un atacante sin que el usuario lo note.

- Malware en una laptop recopila contraseñas guardadas en el navegador y las envía a un servidor remoto.

- El inicio de sesión de una cuenta en la nube robada permite a alguien descargar archivos personales o documentos sensibles del almacenamiento en línea.

¿Cuáles son las señales de advertencia de la exfiltración de datos?

Saber cómo detectar la exfiltración de datos no siempre es fácil. Pero hay señales prácticas de que algo inusual puede estar ocurriendo. Estos indicadores suelen aparecer como actividad inesperada en cuentas o dispositivos, más que como alertas técnicas evidentes.

Busque patrones como estos:

- Inicios de sesión desconocidos desde ubicaciones o dispositivos nuevos

- Dispositivos desconocidos conectados a su cuenta o a su red

- Transferencias de archivos grandes o repetidas que usted no inició

- Notificaciones repentinas de restablecimiento de contraseña o alertas de seguridad

- Comportamientos inusuales en la cuenta, como archivos faltantes o cambios en la configuración

- Aumentos inesperados en el uso de datos en un dispositivo o conexión a internet

- Correos o mensajes enviados sin su conocimiento

Ver una de estas señales no siempre significa que haya ocurrido exfiltración de datos, pero la actividad repetida o inexplicable debe investigarse.

¿Qué sucede con los datos robados después de la exfiltración?

Rara vez los atacantes dejan sin uso los datos robados. La información sustraída suele monetizarse o compartirse con otros delincuentes.

Esto puede derivar en transacciones no autorizadas o robo de identidad. Para las empresas, puede interrumpir las operaciones, dañar la confianza de los clientes y derivar en problemas legales o de cumplimiento. El impacto depende del tipo de datos robados y de cómo se utilicen.

¿Cómo usan los atacantes los datos robados?

Los atacantes suelen usar datos robados para cometer fraudes o para obtener más acceso a cuentas. Las credenciales robadas pueden reutilizarse para tomar el control de cuentas bancarias o de redes sociales.

Los datos también se venden con frecuencia en mercados clandestinos o se usan como palanca para extorsión. Los atacantes pueden amenazar con divulgar archivos sensibles a menos que se realice un pago.

¿Qué riesgos enfrentan las víctimas?

Las víctimas pueden sufrir pérdidas económicas, exposición de su privacidad o daños a su reputación si se hace un uso indebido de información personal o empresarial.

Algunos riesgos pueden persistir en el tiempo. Las credenciales o los datos personales robados siguen siendo relevantes para cibercriminales y estafadores. Pueden reutilizarse meses o años después y provocar compromisos continuos de cuentas o intentos de fraude repetidos.

¿Cómo puede prevenir la exfiltración de datos?

Prevenir la exfiltración de datos comienza con controlar los accesos y estar atento a la actividad sospechosa. La mayoría de los incidentes se apoyan en debilidades simples. Cosas como contraseñas débiles y software desactualizado pueden abrir una vía de entrada.

Entre las medidas prácticas que puede tomar se encuentran:

- Use contraseñas fuertes y únicas para cada cuenta y guárdelas en un administrador de contraseñas

- Habilite la autenticación multifactor (MFA) para agregar una capa adicional de protección

- Tenga cuidado con los enlaces y las descargas, especialmente en correos o mensajes inesperados

- Mantenga actualizados los dispositivos y las aplicaciones para que las vulnerabilidades de seguridad se corrijan con rapidez

- Limite el acceso a los archivos sensibles compartiendo solo lo necesario

- Use métodos seguros para compartir archivos, como servicios confiables en la nube con controles de acceso

- Revise los permisos de sus cuentas con regularidad y elimine los accesos que ya no necesita

Estos hábitos reducen las probabilidades de que los atacantes logren entrar o muevan datos sin ser detectados.

Proteja su privacidad

Kaspersky Premium ofrece varias herramientas diseñadas para proteger sus dispositivos, monitorear si sus datos se usan o venden en línea y mantener privada su actividad.

Pruebe Premium gratis¿Qué debe hacer si sospecha de exfiltración de datos?

Actúe con rapidez, pero mantenga la calma si sospecha que sus datos han sido exfiltrados. Una acción temprana puede limitar el daño y evitar más accesos.

Siga estos pasos:

- Cambie las contraseñas de inmediato, comenzando por el correo y las cuentas críticas

- Habilite o confirme MFA en los servicios importantes

- Revise la actividad reciente de sus cuentas para detectar inicios de sesión o descargas desconocidos

- Asegure los dispositivos afectados ejecutando un análisis de seguridad o actualizando el software

- Monitoree sus cuentas financieras y en línea en busca de transacciones o cambios inusuales

- Comuníquese con los servicios o proveedores pertinentes si pudiera haberse visto comprometida información sensible o de pago

Documentar lo ocurrido también puede ayudar con la recuperación y con los reportes si fueran necesarios.

¿Por qué la exfiltración de datos es cada vez más común?

La exfiltración de datos va en aumento porque la información robada de las brechas de datos se ha vuelto más fácil de monetizar. Los atacantes pueden vender datos o combinarlos con ataques de ransomware para presionar a las víctimas a que paguen.

El crecimiento del almacenamiento en la nube y de los servicios conectados también ha creado más oportunidades para que los datos se muevan entre sistemas. Estas herramientas mejoran la conveniencia. Sin embargo, también amplían la cantidad de lugares desde los que se puede acceder a la información y, potencialmente, robarla.

Artículos relacionados:

- ¿Cuáles son las implicaciones de aceptar cookies para su privacidad?

- ¿Cuáles son las principales preocupaciones sobre la privacidad en redes sociales hoy?

- ¿Qué es el cibercrimen y cómo se relaciona con la exfiltración de datos?

- ¿Cuáles son los riesgos de las Amenazas Persistentes Avanzadas en la exfiltración de datos?

Productos recomendados:

FAQs

¿La exfiltración de datos puede ocurrir sin hackeo?

Sí. La exfiltración de datos puede ocurrir sin hackeo tradicional. Por ejemplo, los atacantes pueden usar contraseñas robadas, cuentas comprometidas o configuraciones de la nube mal configuradas para acceder y descargar datos utilizando herramientas normales.

¿Qué dispositivos corren más riesgo de exfiltración de datos?

Todo dispositivo que almacena o accede a información sensible puede estar en riesgo. Los dispositivos conectados a internet o compartidos entre usuarios suelen enfrentar mayor exposición.

¿Los datos cifrados aún pueden ser exfiltrados?

Sí. El cifrado protege los datos de ser leídos sin la clave correcta, pero los atacantes aún pueden copiar o transferir archivos cifrados. Si luego obtienen la clave o la contraseña, los datos podrían volverse accesibles.

¿Cómo evitan los atacantes ser detectados durante la exfiltración de datos?

Los atacantes suelen usar métodos que se parecen a la actividad normal, como cargar archivos mediante servicios legítimos o transferir datos en pequeñas cantidades a lo largo del tiempo. También pueden usar conexiones cifradas para ocultar el contenido de la transferencia.