Ciberseguridad empresarial

KASPERSKY NEXT

Ciberseguridad que crece con su empresa

Kaspersky Next ofrece distintos niveles de protección para acompañar cada etapa del crecimiento de su empresa. Desde seguridad esencial para endpoints y EDR hasta XDR avanzada con tecnología de IA, brinda una defensa integral y proactiva frente a las ciberamenazas.

Ciberseguridad resiliente, unificada y adaptable

Un ecosistema integral de ciberseguridad para entornos de TI y TO, diseñado para ofrecer una protección completa. Ya sea que dirija una empresa industrial o una gran corporación, contamos con el conocimiento, la inteligencia y la flexibilidad para acompañarlo desde su nivel actual hasta donde necesita estar, de forma segura.

Centros de Especialización de Kaspersky

Descubra por qué la especialización es tan importante al momento de elegir un proveedor de ciberseguridad.

Industrias

Seguridad pensada para las necesidades específicas de su sector

Seguridad pensada para las necesidades específicas de su sector

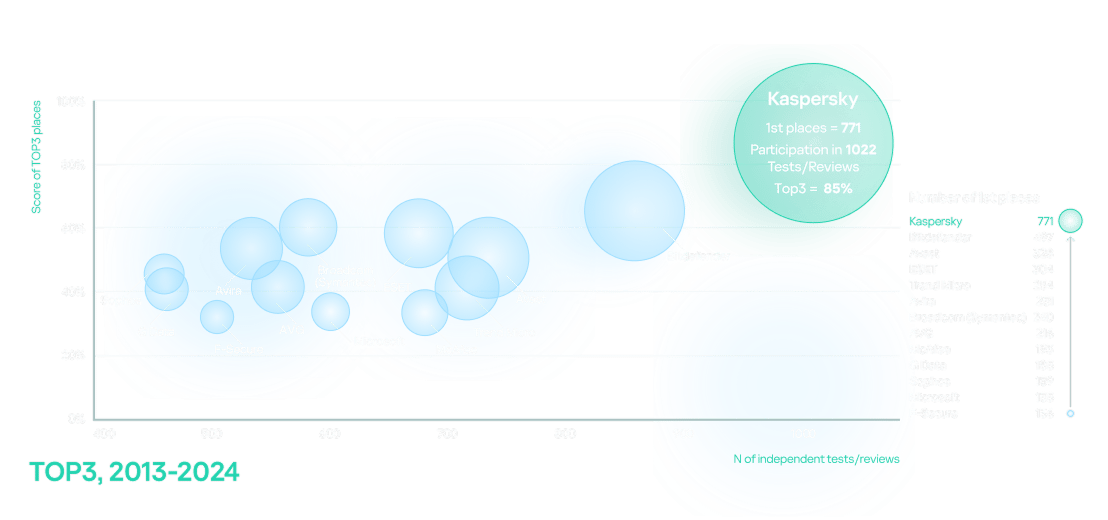

La más probada. La más premiada.

Entre 2013 y 2024, Kaspersky mantuvo de forma ininterrumpida su condición de empresa más probada y galardonada.

Centro de recursos

Contacte a un partner local

Si desea averiguar cómo proteger su empresa contra ciberataques complejos con el producto más probado y premiado del mercado, comuníquese con su socio local o solicite una demostración.