Los altavoces inteligentes ofrecen una conveniencia increíble, pero algunas características pueden dejarte expuesto a las amenazas cibernéticas y al intercambio de datos no deseado. Ser consciente de las preocupaciones conocidas sobre la privacidad y la seguridad de los altavoces inteligentes puede ayudarte a mantenerte a salvo. Una vez que comprendas los riesgos, podrás tomar precauciones contra los puntos débiles de tus dispositivos y red, y el comportamiento de uso.

Problemas de privacidad de los altavoces inteligentes

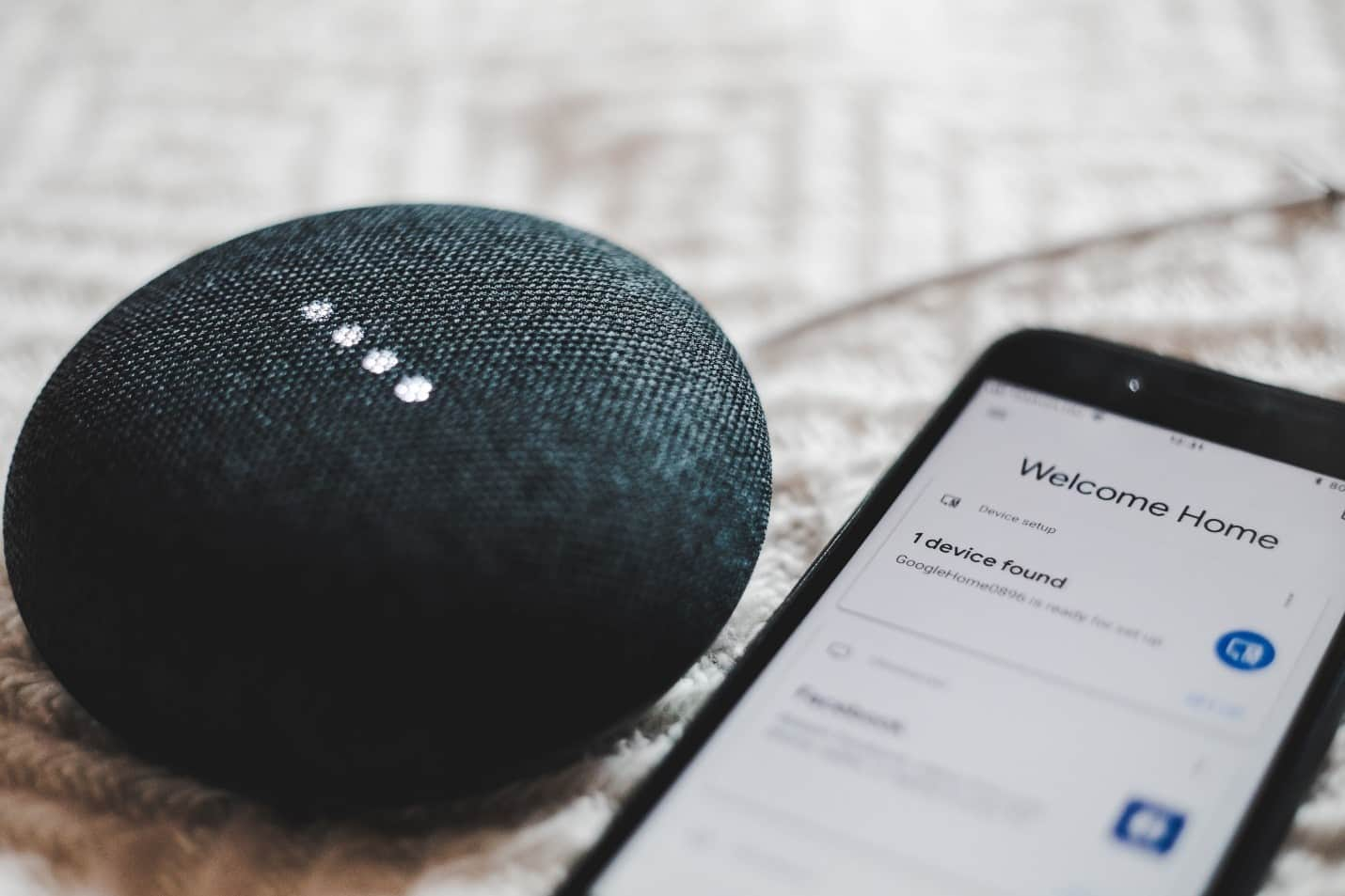

La privacidad de los altavoces inteligentes preocupa a muchos usuarios con la forma en que se manejan sus conversaciones. El uso de un altavoz de los tres grandes fabricantes, Amazon, Google y Apple suele ser seguro. Pero un micrófono “siempre encendido” conlleva algunos riesgos y genera algunas reticencias éticas.

Grabaciones accidentales realizadas por altavoces inteligentes

Por diseño, los micrófonos de altavoces inteligentes siempre están escuchando. Así es como pueden escuchar tus solicitudes en cualquier momento. La escucha pasiva está encendida a menos que el micrófono esté silenciado.

La grabación solo ocurre si se utiliza la frase de activación (como “OK Google” o “Alexa”). El dispositivo graba para capturar y procesar el comando. Sin embargo, las grabaciones accidentales son posibles. Otras palabras se pueden escuchar mal como frases de activación, como usar “OK boo boo” en lugar de “OK Google”.

Almacenamiento de grabaciones en altavoces inteligentes y revisión humana

Las grabaciones son el único audio se almacena y siempre de forma local en el dispositivo. Sin embargo, también se las envía a los servidores de la nube correspondientes para su procesamiento.

Según tu configuración de privacidad, es posible que descubras que tus grabaciones se están usando de varias maneras. De hecho, muchos usuarios nunca cambian la configuración predeterminada, y dejan que el fabricante decida. El audio almacenado se suele usar para mejorar el servicio de voz y los humanos solo revisan un porcentaje muy pequeño de estas grabaciones para seguir desarrollando su IA de reconocimiento de voz. Otros usos de los datos de voz pueden incluir la creación de perfiles publicitarios de los usuarios.

Las políticas en torno a las grabaciones y su uso han ido cambiando a medida que este nuevo tipo de producto suscita reticencias. A pesar de haber reconsiderado su enfoque, esto sigue siendo un rasgo de los tres principales fabricantes de altavoces inteligentes (Amazon, Google y Apple).

Preocupaciones de seguridad de los altavoces inteligentes

La seguridad de las casas y las empresas está en riesgo si los usuarios no tienen cuidado con la configuración de sus altavoces inteligentes. Así que, aunque puede que la seguridad no sea lo primero en que pienses (cuando se trata de Amazon Alexa o Google Home), debería serlo, porque aunque todavía no es común, el hackeo y las escuchas no aprobadas son amenazas muy reales cuando se trata de altavoces inteligentes.

Hackeo del Internet de las cosas (IoT)

El Internet de las cosas (IoT) puede crear múltiples puntos de vulnerabilidad en tu casa (los dispositivos de IoT se refieren a cualquier dispositivo “inteligente” que se conecta e interactúa a través de Internet).

Los altavoces inteligentes se pueden usar para controlar muchas partes “inteligentes” de la casa con solo hablar. A medida que los usuarios instalan dispositivos inteligentes de seguridad en la casa y otros dispositivos, esto introduce un blanco fácil para el hackeo.

Los delincuentes han empezado a usar los motores de búsqueda de IoT para encontrar el nombre de usuario y la contraseña por defecto de cualquier dispositivo de tu red doméstica. Esto incluye dispositivos de seguridad para la casa, tu altavoz inteligente, el enrutador inalámbrico e incluso tu refrigerador, todo lo cual puede ser un punto débil para los hackers.

Una vez comprometidos, tus dispositivos se pueden manipular o infectar para beneficiar al hacker. Porque una vez que tienen acceso, pueden acceder a tus cámaras de seguridad, los datos protegidos enviados por Internet o incluso abrir la puerta de tu casa.

Hackeo y uso no autorizado

Aunque es menos probable, los ciberdelincuentes pueden usar otros métodos para hackear el IoT de tu casa. Por ejemplo, un puntero láser de diseño intrincado se puede apuntar al altavoz para simular una frase de activación y activar la grabación. Esto presenta un método que, aunque complejo, puede hacerse desde el otro lado de la calle a través de una ventana. De manera similar, se puede usar un altavoz de ultrasonido para lograr el mismo resultado. Cualquiera de estos métodos se podría usar para engañar a un altavoz para que permita a un delincuente acceder a tu casa.

El acceso no autorizado también puede ocurrir si un huésped de la casa o incluso tu hijo trata de usar el altavoz y, sin las medidas de seguridad adecuadas, una persona no autorizada también puede hacer compras a través del altavoz inteligente, pero con tu dinero.

Seguridad de los altavoces inteligentes: consejos sobre cómo limitar los riesgos

Los riesgos para la seguridad de tu privacidad se pueden mitigar si proteges tu red doméstica con una solución de seguridad cibernética completa como Kaspersky Premium. Aunque por el momento no protege los altavoces inteligentes, asegura la protección de tus computadoras, tablets y teléfonos inteligentes. Además de esto, también debes ser consciente de todo lo que se dice alrededor del altavoz: la seguridad de los altavoces inteligentes comienza con la configuración adecuada del dispositivo, pero solo puede ser eficaz con comportamientos de uso seguros.

Consejos de altavoces inteligentes: características básicas de privacidad y seguridad

Familiarízate con la configuración de privacidad y seguridad de tu altavoz inteligente. Estudia a fondo la aplicación de tu dispositivo para explorar tus opciones. Google, Amazon y Apple han estado implementando cada uno sus propios ajustes para reducir los riesgos de seguridad para los usuarios.

Apaga el micrófono cuando no quieras que te escuchen. Algunos dispositivos tienen un interruptor físico, mientras que otros se pueden desactivar por comando de voz. Esto puede evitar que se produzcan fallos en las frases de activación.

Borra tu historial de comandos para eliminar el almacenamiento local y en la nube de las grabaciones anteriores. Esta información se usa para entender mejor tu voz, pero la privacidad puede valer más la pena que el contratiempo ocasional. Los comandos se pueden eliminar en la mayoría de los servicios, ya sea individualmente, en un rango de tiempo o en su totalidad.

Activa y entrena el altavoz para el reconocimiento de voz. El altavoz inteligente puede reconocer tu voz, que es única e irrepetible, como una huella digital, lo que puede impedir que los usuarios no deseados lo activen y lo usen.

Desactiva las características personalizadas que, para tu conveniencia, extraen información sensible. La facilidad de acceso a tu calendario, contactos y más puede significar que es más fácil para cualquiera acceder a estos datos. Las prácticas seguras harán que desactives cualquier ajuste que se tenga acceso a tu información personal.

Habilitala autenticación de dos factores(2FA) para crear un paso más de protección de la contraseña en caso de que alguien intente usar tu dispositivo sin permiso.

No compartas datos para “mejorar” los servicios de voz o “personalizar” tu experiencia. Muchas veces, estas opciones están activadas por defecto. Tendrás que apagarlas para detener la actividad.

Considera la posibilidad de tener diferentes redes para tus dispositivos de IoT y asegúrate de que estén separadas del Wi-Fi doméstico que usas para tus dispositivos personales (es decir, los que no son de IoT).

Conexión de dispositivos inteligentes para la casa

Ten cuidado con la conexión de los dispositivos de seguridad a los asistentes de voz. Con cualquier punto de conexión, estás introduciendo otro potencial punto débil en tu casa. Las cerraduras inteligentes, las cámaras de seguridad y los sistemas de alarma de las casas son más propensos al hackeo si se conectan a Internet.

Cambia las contraseñas predeterminadas. Muchos productos de IoT son accesibles con credenciales establecidas de fábrica. Los ladrones cibernéticos pueden tomar fácilmente esta información y violar tus dispositivos a menos que cambies a una contraseña personalizada. Las mejores prácticas incluyen el uso de contraseñas complejas o una frase de contraseña. No uses nada obvio como tu nombre, tu fecha de nacimiento, etc., ya que será un riesgo para la seguridad.

Actualiza todos los dispositivos a sus últimas versiones. El software actual tendrá correcciones de seguridad para todos los riesgos conocidos. Esto incluye cualquier firmware, sistema operativo, controlador y aplicación de tus dispositivos.

Desconecta de tu altavoz inteligente los dispositivos que no uses. Al igual que con los dispositivos de seguridad, un IoT complejo en tu casa significa más posibilidades de convertirte en una víctima de piratería. Además, es más probable que los dispositivos que no se usan tengan software anticuado, lo que aumenta las posibles amenazas.

IoT: seguridad de la red inalámbrica

Ten seguridad cibernética en tu casa. La forma más fácil de protegerte es tener una seguridad cibernética para tus redes domésticas. Recomendamos Premium para la protección más completa o Kaspersky Security Cloud para cubrir múltiples dispositivos.

El cifrado WPA2 debería estar activo en tu conexión de red inalámbrica. Esta es la norma de la industria moderna para la seguridad en la web. Pero lo importante es que tus datos se cifrarán al enviarlos y recibirlos. Si alguien intercepta esto, no podrá descifrarlo y leerlo.

Actualiza la contraseña de tu red inalámbrica. Este es el código Wi-Fi que introduces para conectar tu dispositivo a Internet. Si lo creaste de forma simple por conveniencia, mejóralo ya. La conveniencia puede ser peligrosa si te deja expuesto a un ataque malicioso.

Cambia la contraseña predeterminada del enrutador. Como el núcleo de tu flujo de datos de Internet, tener una contraseña segura de enrutador es invaluable. Esta es diferente de tu contraseña de Wi-Fi. No reuses las contraseñas y haz que cada una de ellas sea una mezcla única de mayúsculas, minúsculas, números y símbolos.

Considera una red dedicada de “invitados” para evitar el acceso desprotegido a los dispositivos. La red inalámbrica conecta todos los dispositivos, incluido el altavoz inteligente. Un dispositivo comprometido puede significar un ataque a tu altavoz y al resto de tu casa, datos privados y más. Enrutar el tráfico de invitados en una red dedicada aislará tus dispositivos de cualquier amenaza.

Cuatro consejos para el uso seguro de altavoces inteligentes

- No hables de información privada. Esto significa números de tarjetas de crédito, contraseñas, números de seguro social, o cualquier otro dato que no quieras que tenga un extraño. Trata al altavoz como a un fisgón y ten cuidado con lo que dices a su alrededor.

- Mantenlo fuera del campo visual de las ventanas. Querrás evitar atraer a los delincuentes para el robo o los ciberataques. También querrás reducir los riesgos de los ataques con láser (a pesar de que son bastante raros y muy poco probables).

- Desconecta el altavoz cuando no estés en casa. De verdad, si no se está usando (debido a que no hay nadie alrededor), el altavoz debería estar apagado. Hacer esto elimina un riesgo potencial para la seguridad de tu casa y esta es probablemente una de las opciones más pasadas por alto para asegurarse de que te mantengas seguro.

- Siempre usa un administrador de contraseñas para todas esas contraseñas únicas de dispositivos que has creado. Las contraseñas bien protegidas pueden ser una protección contra la entrada por la puerta trasera de tu altavoz inteligente. ¿Por qué exponerte a un riesgo? Protege tus contraseñas hoy mismo, comienza a usar Kaspersky Password Manager.

Artículos relacionados:

¿Qué hacer si roban tu identidad?

¿Qué hacer si te han hackeado la cuenta de correo electrónico?