La conexión por Bluetooth amenaza tu seguridad.

Todo el mundo ama la comodidad que da tener las manos libres al usar un Bluetooth; algunas personas lo aman tal vez demasiado, e insisten en utilizar sus Bluetooth aferrados

1135 Publicaciones

Todo el mundo ama la comodidad que da tener las manos libres al usar un Bluetooth; algunas personas lo aman tal vez demasiado, e insisten en utilizar sus Bluetooth aferrados

Hoy es el Día Internacional del Vuelo de Humanos al Espacio, y hemos decidido contarles un poco sobre las computadoras en el espacio: cómo son, qué hacen y cómo y

El sublime smartphone BlackBerry Z10 (y otros dispositivos corriendo el sistema operative de BlackBerry, de la versión 4.5 en adelante) tiene incorporada, en su sistema de mensajería, una característica llamada

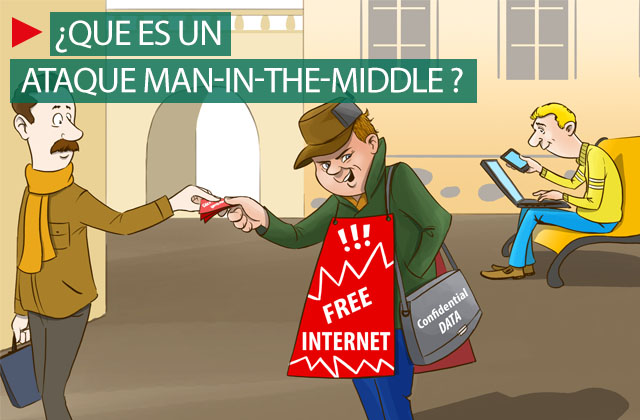

El objetivo de la mayoría de los ciberdelincuentes es robar la información valiosa para los usuarios. Los ataques pueden ser dirigidos a usuarios individuales, páginas web famosas o bases de

Hoy en día, los malware más avanzados están formados por diferentes componentes, cada uno de ellos con una tarea diferente. Estos programas se parecen más a una navaja suiza que

Recientemente, Eugene kaspersky escribió en su blog un post titulado ‘Gran regreso de los programadores de malware de la vieja escuela’. Tengo edad suficiente para recordarlos a ellos y a

Si bien las personas mantienen su disposición a compartir detalles de sus vidas mediante redes sociales como Facebook, Twitter o Google Plus, los directores de Privacidad de dichas empresas afirman

Facebook anunció recientemente la vuelta del reconocimiento facial para las fotografías y, como pasa cada vez que la empresa anuncia características nuevas para el sitio, los defensores de la privacidad

Hoy en día, los adolescentes viven en un mundo en el que mucho de lo que sucede en sus vidas, en el ámbito educativo, social o en cualquier otro, tiene

La semana pasada concluyó la conferencia para estudiantes de Kaspersky Lab “Ciberseguridad para la próxima generación”, que se realizó en Ecuador. De las eis presentaciones expuestas el Comité del Programa

Atención discretos usuarios de Facebook a quienes no se puede buscar en la red social más popular del mundo: ya no pueden esconderse más. Facebook publicó sus funciones actualizadas de

Las computadoras han avanzado en los últimos 20 años desde mainframes del tamaño de un edificio a Smartphones que caben en un bolsillo (e infinitamente más capaces, para empezar); sin

Aquellos días en los que los propietarios de teléfonos móviles y smartphone tenían poco que temer de los programas maliciosos y podían guardar su información personal en la memoria de

Apple popularizó el concepto de tienda de aplicaciones y el iPhone y su tienda compañera han ganado una reputación de seguridad con los años. Si bien iOS por sí solo

El sistema operativo Android de Google domina de lejos el mercado móvil, donde más de un 68% de los dispositivos ejecutan este sistema operativo de código abierto, según la empresa

Los crackers pasaron gran parte de 2012 sentando las bases para lo que tienen preparado no sólo para grandes empresas, blancos militares y de gobierno, sino también para los consumidores

Los agentes de aduanas de Estados Unidos están cada vez más interesados en los datos almacenados en dispositivos móviles y laptops. Para viajeros internacionales que tiene datos importantes en sus

Una queja común en la industria de la es la falta de nuevos talentos con ideas frescas y de personal formado y dedicado que sale de la Universidad. Los ejecutivos

Windows 8 llega con importantes cambios en la forma en que los usuarios utilizarán e interactuarán con sus computadoras, tabletas y otros dispositivos. Gran parte del cambio es evidente nada

Los virus de computadora son aterradores, pero no siempre suenan así: a menudo sus nombres suenan de manera errónea, insulsos o engañosos. El virus I Love You causó estragos en

En lo que se refiere a seguridad el que tiene los mejores programadores no es el que crea la mejor protección. En su lugar, aquél que ha sufrido más ataques