Los expertos de Kaspersky Lab ICS CERT han revelado una nueva investigación que muestra que en promedio, dos de cada cinco computadoras relacionadas con la infraestructura tecnológica de las empresas industriales sufrieron ciberataques durante la segunda mitad de 2016.

Los expertos de Kaspersky Lab ICS CERT han revelado una nueva investigación que muestra que en promedio, dos de cada cinco computadoras relacionadas con la infraestructura tecnológica de las empresas industriales sufrieron ciberataques durante la segunda mitad de 2016.

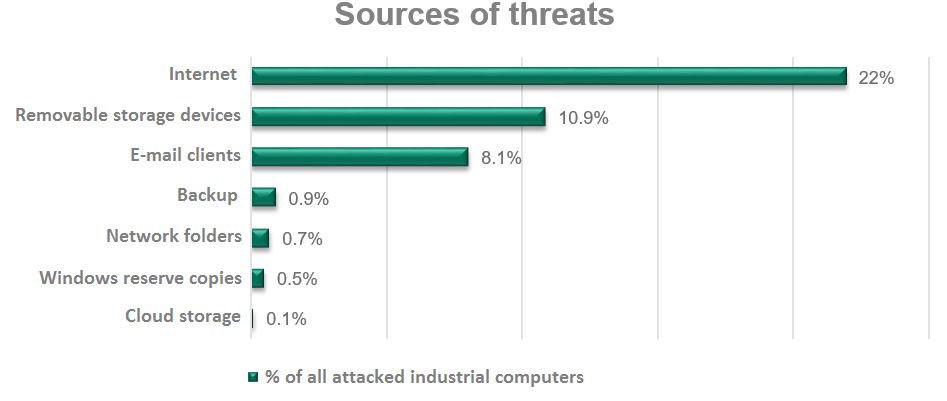

Además, la investigación muestra que el porcentaje de computadoras industriales bajo ataque creció de más del 17 por ciento en julio de 2016 a más del 24 por ciento en diciembre de 2016. Las tres principales fuentes de infección fueron el Internet, los dispositivos de almacenamiento extraíbles y archivos adjuntos maliciosos de correo electrónico, y scripts incrustados en el cuerpo de los correos electrónicos.

A medida que la tecnología y las redes corporativas de las empresas industriales se integran cada vez más, más cibercriminales dirigen su atención hacia las empresas industriales como objetivos potenciales. Al aprovechar las vulnerabilidades en las redes y el software utilizados por estas empresas, los atacantes pueden robar información relacionada con el proceso de producción o incluso interrumpir las operaciones de fabricación y llevar a un desastre tecnogénico.

Con el fin de averiguar qué tan extendida es la amenaza, los especialistas de Kaspersky Lab ICS CERT realizaron una investigación dedicada al panorama de ciberamenazas que enfrentan los sistemas ICS.

Especialistas de Kaspersky Lab descubrieron que en la segunda mitad de 2016 las descargas de malware y el acceso a las páginas web de phishing fueron bloqueados en más del 22% de las computadoras industriales. Esto significa que casi cada quinta máquina enfrentó por lo menos una vez el riesgo de infección o violación de credenciales a través de la Internet.

Las computadoras de escritorio de los ingenieros y operadores que trabajan directamente con ICS no suelen tener acceso directo a la Internet debido a las limitaciones de la red de tecnología en la que se encuentran. Sin embargo, existen otros usuarios que tienen acceso simultáneo a Internet y a ICS. De acuerdo con la investigación de Kaspersky Lab, estas computadoras, presumiblemente utilizadas por administradores de sistemas y redes, desarrolladores e integradores de sistemas de automatización industrial y contratistas externos que se conectan a redes de tecnología directamente o a distancia, pueden conectarse libremente a la Internet porque no están vinculadas a una sola red industrial con sus limitaciones inherentes.

La Internet no es lo único que amenaza la seguridad cibernética de los sistemas ICS. El peligro de los dispositivos de almacenamiento extraíbles infectados fue otra amenaza detectada por los investigadores de la compañía. Durante el período de investigación, el 10,9 por ciento de las computadoras que tenían software ICS instalado (o conectadas a las que tienen este software) mostraron rastros de malware cuando se les conectó un dispositivo extraíble.

Los anexos y scripts maliciosos incluidos en el cuerpo de correos electrónicos fueron bloqueados en el 8,1 por ciento de las computadoras industriales, lo que significó un tercer lugar. En la mayoría de los casos, los atacantes utilizaron correos electrónicos con phishing para atraer la atención del usuario y disimular los archivos maliciosos. El malware se distribuía con mayor frecuencia en el formato de documentos de oficina, como archivos de MS Office y en PDF. Al utilizar diversas técnicas, los delincuentes aseguraban que la gente bajara y ejecutara programas maliciosos en las computadoras de la organización industrial.

Según la investigación de Kaspersky Lab, el malware, que representa una amenaza significativa para las empresas de todo el mundo, también es peligroso para las empresas industriales. Esto incluye software espía, puertas traseras, keyloggers (programas que registran las pulsaciones de teclas), malware financiero, ransomware y wipers. Todos pueden paralizar completamente el control de la organización sobre su ICS o utilizarse para ataques dirigidos, respectivamente. Esto último es posible debido a las funciones inherentes que proporcionan a un atacante una gran cantidad de posibilidades para el control remoto.

"Nuestro análisis nos muestra que la fe ciega en aislar de la Internet las redes de tecnología ya no funciona. El aumento de las amenazas cibernéticas a la infraestructura crítica indica que ICS debe ser protegido adecuadamente contra malware tanto dentro como fuera del perímetro. También es importante señalar que según nuestras observaciones, los ataques casi siempre comienzan con el eslabón más débil en cualquier protección: las personas", dijo Evgeny Goncharov, jefe del Departamento de Defensa de Infraestructura Crítica de Kaspersky Lab.

Las otras conclusiones del informe “Panorama de amenazas de sistemas industriales atomizados durante la segunda mitad de 2016” de Kaspersky Lab son:

- Cada cuarto ataque dirigido que fue detectado por Kaspersky Lab en 2016 estaba dirigido a objetivos industriales,

- Cerca de 20.000 muestras de malware diferentes fueron descubiertas en sistemas de automatización industrial pertenecientes a más de 2.000 familias de malware diferentes,

- 75 vulnerabilidades fueron descubiertas por Kaspersky Lab en 2016; 58 de ellas fueron identificadas como vulnerabilidades críticas máximas,

- Los tres países principales con computadoras industriales atacadas: Vietnam (más del 66%), Argelia (más del 65%) y Marruecos (60%).

Con el fin de proteger el entorno de ICS contra posibles ataques informáticos, los expertos en seguridad de Kaspersky Lab aconsejan lo siguiente:

- Realizar una evaluación de seguridad para identificar y eliminar las lagunas de seguridad,

- Solicitar inteligencia externa: la inteligencia de proveedores acreditados ayuda a las organizaciones a predecir futuros ataques a la infraestructura industrial de la empresa,

- Capacitar a su personal,

- Proporcionar protección dentro y fuera del perímetro. Una estrategia de seguridad adecuada tiene que dedicar recursos significativos a la detección de ataques y respuesta a ellos para bloquearlos antes de que alcancen objetivos de importancia crítica,

- Evaluar métodos avanzados de protección: Un escenario de denegación predeterminada para sistemas SCADA, exámenes de integridad regulares para controladores y la supervisión especializada de redes para aumentar la seguridad general de una empresa reducirán las posibilidades de éxito de la infracción, incluso si algunos nodos inherentemente vulnerables no pueden ser parcheados o eliminados.

Lea un resumen del informe de Kaspersky Lab ICS CERT de la segunda mitad de 2016 en: https://securelist.com/analysis/publications/77842/threat-landscape-for-industrial-automation-systems-h2-2016/

El informe completo está disponible en el sitio web de Kaspersky Lab ICS CERT.