Infosec 2013: El Repaso

Como Infosecurity Europa 2013 llega a su fin, echamos un vistazo a los puntos clave, tendencia de los temas y palabras de moda de la edición de este año. Para coincidir

3028 Publicaciones

Como Infosecurity Europa 2013 llega a su fin, echamos un vistazo a los puntos clave, tendencia de los temas y palabras de moda de la edición de este año. Para coincidir

Las personas dependen hoy de internet, mucho más de lo que lo hacían cinco años atrás. Ya sea por la parte de las redes sociales, de las aplicaciones móviles, online

Infosec 2013 tuvo su inicio ayer, en Londres, luego de que la ministra Chloe Smith, abriera el evento con un discurso de inauguración ante un salón repleto de espectadores. Smith

Cada día que pasa conducimos más nuestras vidas a través de nuestros dispositivos móviles, ya sean smartphones o tablets, y mientras que eso es algo bueno y conveniente, tiene un

Las organizaciones cibercriminales acceden a las cuentas de banca online de los usuarios tanto explotando alguna vulnerabilidad en la aplicación web de los equipos o dispositivos móviles, como hackeando las

¿Es seguro utilizar el servicio de Gmail en el trabajo? La respuesta rápida es sí. Al menos para la mayoría de los usuarios; no obstante, hay ciertas circunstancias en las

Hace apenas unos años, era raro encontrar a alguien que tenía más de uno, o tal vez dos, dispositivos conectados a Internet en su hogar. Ahora tienes que mirar hacia

Muchos ciudadanos estadounidenses consideran el Dow Jones como el reflejo de la economía del país. Fue creado en 1896 y cualquier niño, con una educación elemental, puede calcular dicho índice. No

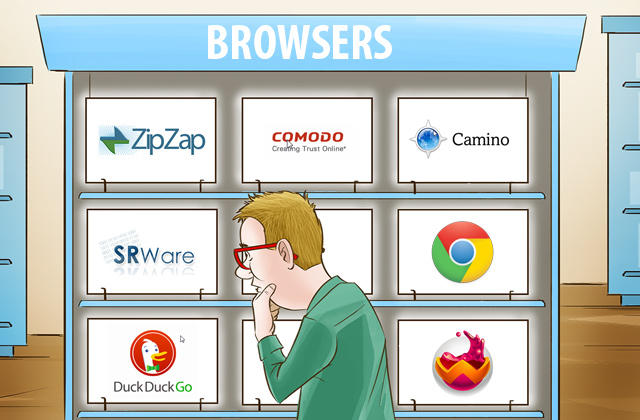

A esta altura, Internet Explorer, Google Chrome, Safari y Mozilla Firefox son todos navegadores modernos, funcionales y perfectamente útiles. Cada uno de ellos ofrece un robusto conjunto de características interesantes,

¿Estás leyendo la verdad o un paquete de mentiras de las redes sociales? Aprende a ver las diferencias con esta guía rápida. Desde los pobres perros, en hogares para animales

Desafortunadamente, el robo de datos, o el fraude con tarjetas de crédito, se han convertido en preocupaciones comunes para los usuarios. Quisimos averiguar de nuestros usuarios de Facebook si alguna

La conciencia de privacidad y censura que hay entre nosotros está ciertamente asociada con Tor. Siendo la abreviatura de “The Onion Router”, Tor es una herramienta gratuita que mantiene la

Seguro suena como una gran idea hacer check in en tu bar, o tienda de café, preferidos en Facebook, Foursquare, Yelp, o cualquier número de aplicaciones que te permiten realizar

Si vamos a creer en todos los titulares de esta semana, entonces parece que el gigante de las búsquedas finalmente ha enviado los primeros modelos de desarrollador de Google Glass;

Todos los ataques contra la computadora del usuario fueron bloqueados con éxito por Kaspersky Internet Security 2013, en el test independiente realizado por el respetado laboratorio AV-Comparatives de Austria. La

Un grupo de activistas de Internet y defensores de la privacidad escribió una carta abierta a Microsoft, a principios de este año, instando a la empresa a arrojar luz sobre

Llegó la época del año en donde sacas las prendas de invierno del fondo del placard, y las dejas listas para la llegada del frío. Pero mientras observas las hojas

Los populares routers son vulnerables a ataques. La solución está lista, pero debe ser manualmente instalada. La confusión se produjo la semana pasada, luego de que un investigador de seguridad

Todo el mundo ama la comodidad que da tener las manos libres al usar un Bluetooth; algunas personas lo aman tal vez demasiado, e insisten en utilizar sus Bluetooth aferrados

Hoy es el Día Internacional del Vuelo de Humanos al Espacio, y hemos decidido contarles un poco sobre las computadoras en el espacio: cómo son, qué hacen y cómo y

El sublime smartphone BlackBerry Z10 (y otros dispositivos corriendo el sistema operative de BlackBerry, de la versión 4.5 en adelante) tiene incorporada, en su sistema de mensajería, una característica llamada