Seguramente Los lectores fieles del blog diario de Kaspersky ya están al tanto de las nuevas tendencias de seguridad móvil: el tema más candente entre los cibercriminales es el de los troyanos bancarios. Cuando realizas tus trámites bancarios en tu Smartphone, los ladrones pueden interceptar todo lo que necesitan robarte: nombres de usuario, contraseñas, incluso aquellas claves únicas que te envían por SMS. Sin embargo, hasta el momento, estas amenazas parecían ser relevantes sólo para el mundo de Android, debido a que iOS cuenta con una restricción de aplicaciones muy estricta y una app store en la que los usuarios raramente encontrarán amenazas que no sean del tipo phishing. Ahora resulta que iOS no era tan segura después de todo. El bug SSL apodado “goto fail” (ir a fracasar) -y que fue arreglado con la versión iOS 7.0.6- permitía que los hackers intercepten o modifiquen comunicaciones encriptadas aparentemente seguras. Pero este no es el final. Una compañía de seguridad, llamada FireEye, publicó una investigación en la que describe un método para hackear todos los eventos relacionados con la función touch-screen en iOS. Esta investigación concluyó que es posible crear un keylogger en un dispositivo de Apple que no posea jailbreak.

El principio es simple, una aplicación malintencionada (que puede disfrazarse como algo aparentemente inocente, como un reproductor de música, por ejemplo) puede ejecutar un monitoreo en segundo plano en un dispositivo con iOS 7 y grabar todos los eventos que impliquen la utilización de la pantalla táctil. Cada uno de estos eventos se traducen en un mensaje simple: “el usuario tocó la pantalla en las coordenadas X y Y”. En tanto que el teclado de iOS es 100% estándar, es muy sencillo darse cuenta qué letra corresponde con tal coordenada. La aplicación demo, creada por FireEye, envía esta información a un servidor remoto, en donde las coordenadas son traducidas a las respectivas teclas. Esto les permite a los criminales registrar cada una de las teclas pulsadas en tu Iphone. En este sentido, si por ejemplo tipeas tu contraseña, ésta será almacenada en la base de datos de los hackers, haciendo posible todas las consecuencias negativas que puedas imaginarte. La aplicación maliciosa continúa monitoreando las actividades de los usuarios, incluso si la “actualización en segundo plano” de la aplicación está desactivada en los ajustes de iOS. Para deshacerte de este keylogger, los usuarios deben deshabilitar el monitoreo en segundo plano y eliminar manualmente todas las aplicaciones sospechosas por medio del administrador de tareas.

Afortunadamente, esta falla fue descubierta por investigadores responsables, quienes inmediatamente reportaron el problema a Apple y están ayudando a arreglarlo. No obstante, la actualización aún no está disponible para los usuarios.

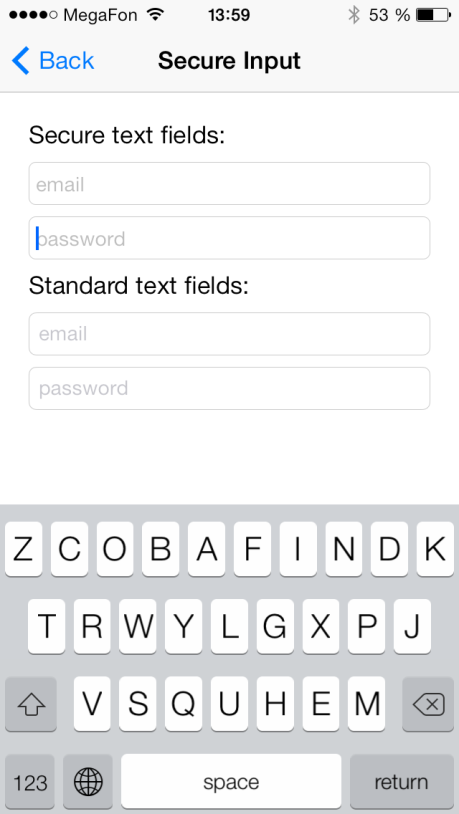

Debido a la naturaleza restrictiva de la plataforma iOS, no hay mucho que puedas hacer sobre esta vulnerabilidad. La técnica mencionada genera muchos inconvenientes, dado que vuelve inútil al administrador de tareas. Existen algunos teclados con Keymaps alternativos en el App Store, que te permiten tipear datos importantes y, luego, copiar y pegar el texto en las aplicaciones de los bancos. De todas formas, esto no te garantizará la seguridad de tu información. Para lograr una protección más eficaz, las medidas de seguridad deberían ser implementadas por los propios bancos. Aquí es donde Kaspersky Lab entra en el juego. La recientemente anunciada plataforma de seguridad Kaspersky Fraud Prevention puede reforzar las defensas de las aplicaciones bancarias, por medio de la agregación de numerosas funciones de seguridad en las aplicaciones. Una de estas funciones se llama “Teclado Seguro” y soluciona el problema del keylogger que mencionamos anteriormente. Si la aplicación de tu banco utiliza el Teclado Seguro, las teclas en la pantalla son colocadas en un orden aleatorio, haciendo imposible identificar, mediante las coordenadas, qué teclas son pulsadas.

Existen otras tecnologías disponibles que protegen de las amenazas financieras tanto los dispositivos móviles como las computadoras de escritorio. Si lo deseas, puedes encontrar algunas de ellas en la página oficial de Kaspersky Fraud Prevention.

Traducido por: Guillermo Vidal Quinteiro

amenaza

amenaza

Consejos

Consejos