La mejor protección con PURE 3.0

Las personas dependen hoy de internet, mucho más de lo que lo hacían cinco años atrás. Ya sea por la parte de las redes sociales, de las aplicaciones móviles, online

370 Publicaciones

Las personas dependen hoy de internet, mucho más de lo que lo hacían cinco años atrás. Ya sea por la parte de las redes sociales, de las aplicaciones móviles, online

Un grupo de activistas de Internet y defensores de la privacidad escribió una carta abierta a Microsoft, a principios de este año, instando a la empresa a arrojar luz sobre

Normalmente el Gobierno está un paso atrás cuando se trata de regular internet. Sin embargo, en una acción oportuna y significativa, la Comisión Federal de Comercio (FTC) envió recientemente un

Una de las pequeñas concesiones que todos debemos hacer para disfrutar de las ventajas de las aplicaciones móviles es la aceptación ciega de los “términos y condiciones” en las tiendas

Ataques de retransmisión por NFC, troyanos preinstalados y otros peligros que causarán daño a la experiencia de Android en 2026.

¿Qué es el problema del año 2038 (también conocido como “Unix Y2K”) y cómo preparar los sistemas de TI corporativos para él?

Cómo los delincuentes aprovechan la conocida función “paga con tu teléfono” para robarte el dinero.

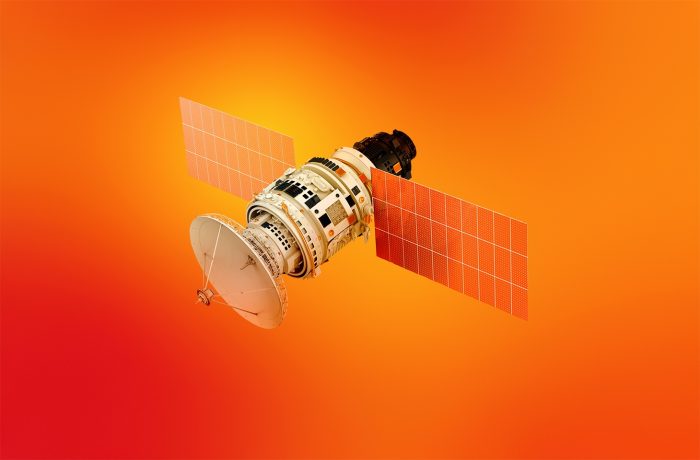

Los investigadores han descubierto que el 50 % de los datos transmitidos a través de satélites no están cifrados. Esto incluye sus llamadas y mensajes de texto móviles, junto con información bancaria, militar, gubernamental y otra información confidencial. ¿Cómo sucedió esto y qué podemos hacer al respecto?

Descubrimos una nueva ola de ataques a usuarios de WhatsApp en la que los atacantes roban las cuentas de las víctimas utilizando páginas de votación falsas e ingeniería social en las redes sociales.

Internet nunca se olvida de nada, y todo lo que los niños publican o comparten hoy puede volver para perjudicarles, ya sea de inmediato o años más tarde. A continuación, te explicaremos cómo limitar el rastro digital de tus hijos sin recurrir a peleas ni prohibiciones.

Por qué los atacantes avanzados están interesados en los puntos de acceso Wi-Fi de tu hogar y cómo mantienen el control sobre tus dispositivos.

Ajusta tus rutinas cotidianas para dejar la menor cantidad de datos sobre ti en línea.

Es la segunda vez que encontramos un troyano ladrón en la App Store.

Hemos lanzado Kaspersky eSIM Store, una forma sencilla de comprar y activar tarjetas eSIM, que te ofrecen acceso instantáneo a Internet móvil en más de 150 países y regiones de todo el mundo.

Planificación de una desintoxicación digital segura: una lista de verificación para preparar las vacaciones y desconectar en paz.

Los teléfonos inteligentes falsificados que imitan marcas conocidas y se ofrecen en línea traen preinstalado el poderoso troyano Triada.

Los ciberdelincuentes están inventando nuevas formas de robar dinero de las tarjetas de pago utilizando credenciales obtenidas en línea o por teléfono. A veces, simplemente acercar la tarjeta al teléfono es suficiente para dejarte sin dinero.

Los convertidores en línea son una forma tentadora pero peligrosa de cambiar el formato de los archivos. Te contamos cómo convertir archivos y mantener los troyanos bien lejos.

Desglosamos el mecanismo más encubierto de vigilancia de teléfonos inteligentes con ejemplos de la vida real.

Si todavía crees que Steam, Google Play y App Store no se ven acechados por el malware, te invitamos a que leas esta interesante historia sobre PirateFi y otras creaciones de piratas informáticos que se hacen pasar por videojuegos.