Si tratas de pensar en el lugar más seguro del mundo, probablemente lo primero que pienses sea en un bunker militar o en el escondite especial del presidente de Estados Unidos. Pero para las personas ordinarias como nosotros, el lugar más seguro que podemos encontrar es un aeropuerto. Personal de seguridad armado, múltiples cámaras de seguridad y lectores de ID forman un perímetro de seguridad de 360°, que impide que criminales y terroristas pongan en riesgo los vuelos de los enormes boeings y los buses aéreos. Por esta razón, fue bastante impactante para mí descubrir que los responsables de la TSA (Administración de seguridad de transporte, por sus siglas en inglés) -y de otras agencias similares de otros países- le prestan mucha más atención a la seguridad física que a la seguridad cibernética.

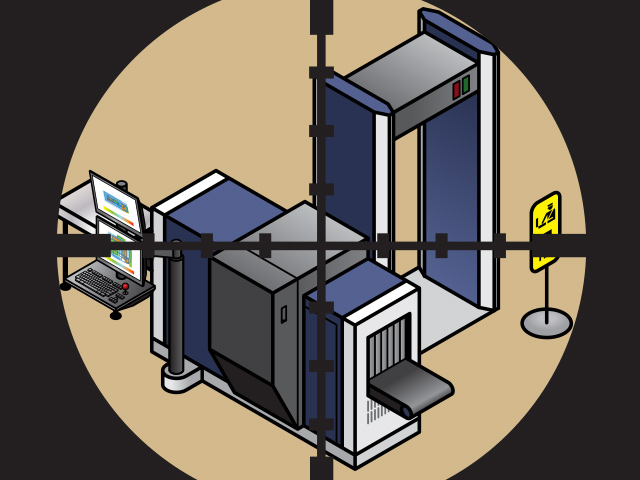

Este tema fue presentado en las conferencias de la SAS 2014 por los investigadores Billy Ríos y Terry McCorkle de Qualys, quienes llevaron adelante una compleja investigación de un importante sistema de protección perimetral utilizado en los aeropuertos: un introscopio de rayos X. Para aquellos que no están familiarizados con las terminologías técnicas, el introscopio de rayos X es aquella máquina que se traga tu maleta en la cinta de transportación y le muestra al operador de seguridad lo que llevas adentro. Este dispositivo es controlado desde un panel especial que, aunque no se parece en nada a una computadora, se trata esencialmente de un escáner altamente especializado conectado a una PC convencional que ejecuta un software dedicado. Para llevar a cabo su investigación, Ríos y McCorkle consiguieron, a través de una subasta online, un Rapiscan 522B usado, que les fue útil para poder comprobar los componentes del software. Los descubrimientos sorprendieron a los investigadores. Primero que todo, la computadora del escáner corría en Windows 98, es decir que tenía más de 15 años. Es sabido que Microsoft dejó de brindar soporte técnico para este sistema operativo desde hace mucho años. Así que, Imagínate cuántas vulnerabilidades sin arreglo existen en las máquinas que ejecutan Win 98. Además, en aquellos años era posible infectar una PC con sólo conectarse a su red.

En segundo lugar, el software de seguridad está pensado casi exclusivamente para promover la seguridad física (el contenido de los bolsos) La seguridad informática no es una prioridad. Las contraseñas del operador son almacenadas en texto plano, y existen muchas formas de acceder al sistema sin conocer los nombres de usuario u otros detalles específicos. “Te dice que hay un error, pero luego simplemente te permite acceder”. No obstante, el descubrimiento más importante fue el siguiente:

La imagen que aparece en la pantalla del operador es esencialmente una simulación hecha por computadora, dado que el escáner de rayos X no posee colores. Lo que hace la PC es procesar las imágenes ayudando al operador a detectar objetos metálicos o algo que tenga un líquido adentro. Dado que la posibilidad de que el introscopio detecte una amenaza es dramáticamente baja (hoy en día nadie piensa en llevar un arma a un aeropuerto), los supervisores mantienen a los operadores despiertos insertando esporádicamente imágenes de armas en el contenido de las valijas. Cuando el operador ve un arma o un cuchillo (el sistema posee docenas de imágenes así) debe presionar un botón de alarma. En este escenario de entrenamiento, la alarma no suena, pero el sistema interno de evaluación registra cuánta atención presta el operador. Este truco es bastante inteligente, pero levanta preocupaciones. ¿Qué clase de “Photoshop” puede ser aplicado en las imágenes de los bolsos y valijas? ¿Es posible agregar alguna imagen neutral a la base de datos del escáner para que oculte aquellas valijas que, efectivamente, tienen armas adentro? Esa clase de hackeo es teóricamente posible, dada la vulnerabilidad presente en el software del escáner testeado por Ríos y McCorkle.

¿Hay que preocuparse?

No canceles tu próximo vuelo, la situación no es tan grave. En primer lugar, las computadoras en las zonas de seguridad de los aeropuertos están aisladas de Internet. Si bien es posible hackearlos localmente, esto representa un reto muy grande para los posibles atacantes. En segundo lugar, existen muchos proveedores de escáneres de rayos X y los investigadores de Qualys analizaron sólo uno de éstos (uno que ni siquiera es nuevo). Yo tengo la esperanza de que los otros sean más seguros. En tercer lugar, la seguridad de los aeropuertos tiene varios niveles y muchos especialistas consideran a los detectores de metales y a los introscopios los menos importantes. Por lo tanto, incluso si se diera la improbable situación de un mal funcionamiento del escáner, existen muchas otras medidas de seguridad en el lugar. No obstante, esta investigación nos enseña que las medidas de seguridad tradicionales como el control de acceso administrativo y el “airgapping” (aislamiento de red) no son un reemplazo para los niveles de la ciberseguridad. TSA tiene estándares muy detallados que describen la configuración de los puntos vigilancia, incluyendo detalles minuciosos como las dimensiones de las bandejas de plástico utilizadas por los pasajeros. Estos estándares deberían incluir también una lista de medidas de seguridad IT, dado que los sistemas de seguridad de los aeropuertos son parte de la categoría de infraestructura crítica. Sólo así se podrá garantizar la seguridad a largo plazo en los vuelos.

Posdata: este artículo fue enteramente escrito a bordo de un Airbus A330, que volaba desde Tenerife hasta Moscú. A pesar de las vulnerabilidades del sistema, no tengo miedo a volar.

Traducido por: Guillermo Vidal Quinteiro

aeropuertos

aeropuertos

Consejos

Consejos