Normalmente, la configuración de una conexión a internet desde un ordenador o smartphone suele estar automatizada, por lo que no hay que hacerlo de forma manual. Pero hay algo que no deberías pasar por alto: la elección del DNS y su modo al que, si dedicas un rato, podrá protegerte contra ciberataques, espionaje del proveedor de internet, contenido inapropiado para niños e, incluso, anuncios. A continuacion, te contamos qué es el DNS privado en los ajustes de Android y cómo se utiliza.

El DNS y sus desventajas

El DNS (sistema de nombres de dominio por sus siglas en inglés) traduce las direcciones web legibles (los nombres de dominio como Kaspersky.ru) a direcciones IP digitales que utilizan los ordenadores en la red (185.85.15.34). Casi toda solicitud en internet comienza con un ordenador contactando con un servidor DNS para que traduzca el nombre del sitio introducido en su dirección IP, algo que casi siempre hace el servidor DNS de tu proveedor de internet. De esta forma, la solicitud no queda cifrada ni firmada, una inseguridad que puede generar muchos efectos secundarios. Por ejemplo:

- Tu proveedor sabe qué sitios visitas y puede usarlos para mostrarte publicidad dirigida.

- Para el proveedor es fácil parodiar la dirección IP en su respuesta, mostrando un sitio totalmente diferente al que querías ver. Es muy probable que te haya pasado cuando te has conectado a una conexión wifi gratuita en un hotel, cafetería o aeropuerto, donde lo primero que aparece en lugar del sitio que querías visitar es una página de solicitud de autorización o publicidad.

- Esta misma tecnología la pueden utilizar los atacantes para controlar las redes wifi a las que te conectes introduciendo sitios falsos que expandan malware o roben información de tarjetas bancarias.

No obstante, la sustitución de la dirección en las respuestas del DNS también puede usarse con buenas intenciones; por ejemplo, en servicios de control parental, cargando una stub page cuando el niño intente visitar sitios “no deseados”. El problema es que esta tecnología no es muy precisa y bloquea los sitios en su totalidad: por ejemplo, todo youtube.com en lugar de únicamente las páginas “malas” específicas. Por ello no la usamos en Kaspersky Safe Kids.

Pero no tienes por qué utilizar el servidor DNS de tu proveedor de internet, hay otros servidores DNS públicos con buena reputación, como Cloudflare (1.1.1.1) o Google (8.8.8.8). Por tanto, solo tienes que especificar su uso en los ajustes de internet para evitar algunos de los problemas que ya hemos comentado.

También hay algunos servidores DNS con funciones adicionales, como el bloqueo de acceso a los servidores publicitarios, que eliminan los anuncios tanto en el navegador como en otras aplicaciones. Para ello, solo hay que especificar la dirección del servidor DNS de “filtrado” apropiado en los ajustes del wifi de tu ordenador o smartphone.

Por desgracia, cambiar simplemente la dirección del DNS a 1.1.1.1 u 8.8.8.8 no resuelve tus problemas de privacidad. Tu proveedor de internet o cualquier intruso con el control de tu red podría husmear en las solicitudes del DNS, interferirlas o bloquear el acceso al DNS externo.

DNS privado y DNS seguro

Tanto las grandes corporaciones como los aficionados pueden ejecutar su propio servidor DNS y aplicar cualquier regla de solicitud que quieran. En un sentido estricto, el DNS privado no es un servidor con un alto grado de privacidad, simplemente no es público, sino privado. En la práctica, el DNS privado se ejecuta a menudo en protocolos DNS seguros. La configuración de un DNS privado en Android 9 y superior, por ejemplo, debería llamarse DNS seguro para expresar su esencia de una forma más precisa.

El DNS seguro consta de varios protocolos que compiten entre sí y que se diferencian del DNS normal por el cifrado. Son DNS mediante HTTPS (DoH), DNS mediante TLS (DoT) y DNSCrypt y se diferencian en los protocolos de comunicación y los puertos a través de los cuales pasan las solicitudes del DNS. El debate sobre qué es mejor o peor sigue en el aire, no obstante, a veces el proveedor de internet bloquea el acceso a los DNS externos, en cuyo caso el protocolo DoH cuenta con ventaja ya que es más difícil de filtrar. Pero no es necesario ahondar en los detalles del DNS seguro, lo principal es que tu smartphone, ordenador o navegador admita al menos uno de estos protocolos y tenga un servidor DNS que se pueda utilizar con ellos.

Hay muchos servidores seguros y gratuitos: los proveedores de internet más importantes (Cloudflare, Google, etc.) admiten DNS públicas (1.1.1.1, 8.8.8.8), a los cuales te puedes conectar a través de DoH/DoT y DNS inseguros. Por lo que tu trabajo se reduce a la activación del acceso seguro.

¿Ya tienes una VPN?

La VPN y el DNS seguro son tecnologías complementarias. Incluso aunque hayas activado una VPN, las solicitudes del nombre del sitio pueden ir mediante un canal DNS sin cifrar, permaneciendo todos los riesgos ya descritos. Algunos servicios de VPN comerciales incluyen sus DNS cifrados en el perfil de conexión por defecto u ofrecen la activación de su VPN y su DNS seguro externo simultáneamente mediante una aplicación. Pero no se trata de una práctica habitual, por lo que merece la pena releer la información de tu proveedor de VPN o pedir ayuda al soporte técnico. Si no ofrecen un DNS seguro, puedes activarlo por tu cuenta junto con la VPN.

Cómo activar un DNS seguro

Esta es la forma más sencilla de activar un DNS seguro en Android (9 y posteriores): dirígete a Ajustes, selecciona Más conexiones o Configuración avanzada o similar y localiza DNS privado. Solo tienes que especificar el servidor deseado y ¡listo! Un pequeño y misterioso matiz es que Android no acepta direcciones numéricas en esta sección, por lo que tendrás que comprobar el nombre de dominio del servidor DNS deseado con el proveedor (por ejemplo, 1dot1dot1dot1.cloudflare-dns.com).

Cómo configurar un DNS seguro en Android.

Los dispositivos Apple admiten DoH/DoT desde iOS 14 y macOS11. No obstante, no cuenta con una configuración incorporada para activar estos protocolos, por lo que necesitarás una de las tantas aplicaciones de terceros que encontrarás en el App Store para activar el servidor seguro de tu preferencia. Para encontrarlo, solo tienes que buscar “DNS Seguro”. Los usuarios más experimentados pueden instalar los perfiles de configuración necesarios manualmente o crear los suyos propios.

Windows 10 admite DoH desde su versión 19628 (desde el 2020), que puedes activar mediante estas instrucciones del propio sitio web de Microsoft.

Cómo configurar DNS Seguro en Windows 10.

Los navegadores Chrome y Firefox pueden realizar consultas de DNS a través de un canal cifrado, independientemente de la compatibilidad con el nivel del sistema operativo.

Cómo configurar un DNS seguro en Google Chrome.

En algunos países, esta opción está habilitada por defecto, pero siempre es mejor que lo compruebes en los ajustes del navegador.

Cómo configurar DNS Seguro en Firefox.

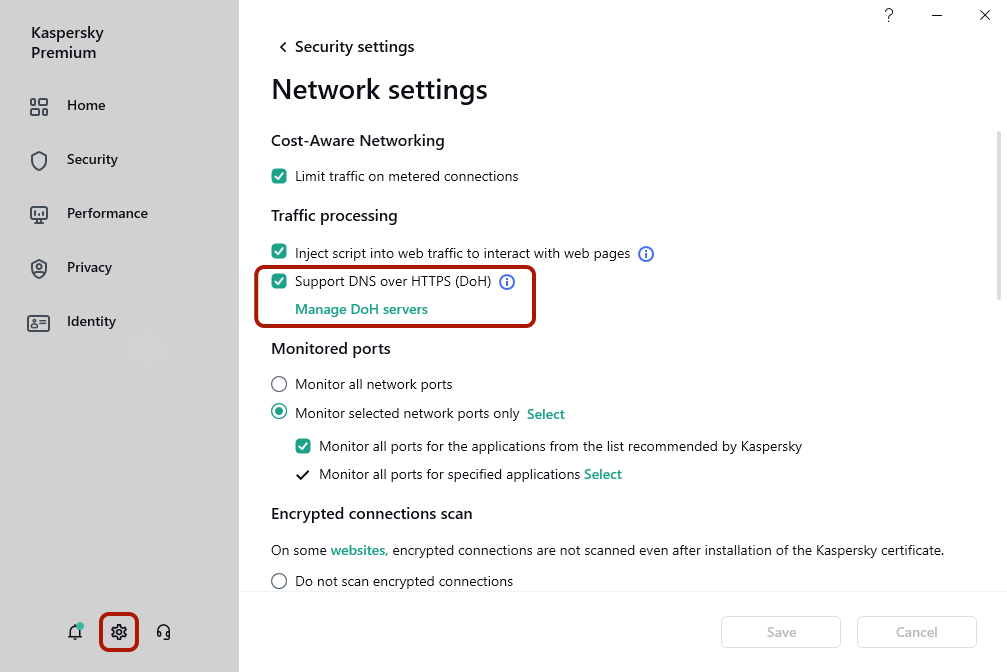

Un matiz importante para los usuarios de Kaspersky: para asegurarte de que tu protección esté configurada correctamente, primero tienes que activar el DNS protegido en el router, en el sistema operativo o en la configuración del navegador. Luego, comprueba que esté habilitada esta configuración en Kaspersky: el icono del engranaje en la parte inferior del panel izquierdo → Configuración de seguridad → Configuración de red → Procesamiento de tráfico.

Aquí, también puedes especificar los servidores DoH que quieres usar.

consejos

consejos

Consejos

Consejos