¿Es tu sistema de seguridad seguro?

La protección de una consola de seguridad es más crítica de lo que uno podría pensar. Aquí está la verdad sobre la vulneración de la capa de control y cómo evitar que suceda.

La protección de una consola de seguridad es más crítica de lo que uno podría pensar. Aquí está la verdad sobre la vulneración de la capa de control y cómo evitar que suceda.

A medida que avanza la temporada de declaraciones de impuestos, los ciberdelincuentes de todo el mundo aumentan sus esfuerzos. Trafican servicios fraudulentos, falsifican sitios web de las agencias tributarias y drenan las cuentas bancarias de los contribuyentes desprevenidos. A continuación, te enseñamos a detectar intentos de phishing y estafas, y te brindamos consejos para manejar tus documentos fiscales de forma segura.

La aparición de DarkSword y Coruna (nuevo malware dirigido a iOS) muestra exactamente cómo las herramientas de inteligencia del gobierno se están reutilizando como armas para los ciberdelincuentes. Desglosamos cómo funcionan estos ataques, por qué son tan peligrosos y qué puedes hacer para no infectarte.

Analizaremos cómo la aplicación Be My Eyes ayuda a los usuarios ciegos y con baja visión, además de comprobar si es realmente eficaz para detectar ciberamenazas y compartir consejos de seguridad importantes para la comunidad con discapacidad visual.

Cómo gestionar las vulnerabilidades al desarrollar o usar software de código abierto.

Cómo el auge de la IA y la creciente dependencia de los componentes de código abierto están acumulando la deuda de seguridad corporativa, y qué se puede hacer realmente al respecto.

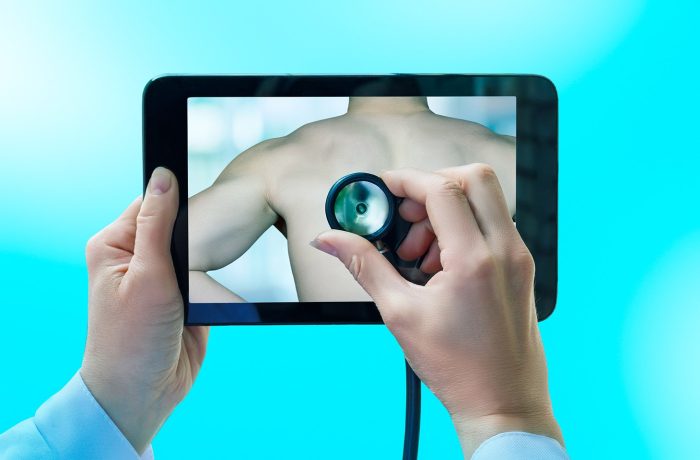

En la actualidad, los servicios y las aplicaciones de telesalud están aumentando en popularidad, lo que hace que la disponibilidad de los servicios médicos sea mejor que nunca. Pero ¿qué tan segura es la telemedicina y qué tipo de riesgos conlleva?

Ahora, los ciberdelincuentes tienen las copias de seguridad personales y las NAS domésticas en su punto de mira. Desglosamos exactamente cómo los piratas informáticos cifran tus datos y cómo puedes detenerlos.

En 2025, al igual que el año anterior, los ataques a la cadena de suministro se mantuvieron como una de las amenazas más graves a las que se enfrentaron las organizaciones. Desglosaremos los incidentes más notables del año pasado.

Creo firmemente que el concepto de ciberseguridad pronto será obsoleto y que la palabra ciberinmunidad ocupará su lugar.

Eugene Kaspersky

Causas de las discrepancias en las puntuaciones del Sistema común de puntuación de vulnerabilidades (CVSS, por sus siglas en inglés), errores comunes al usar el CVSS para priorizar vulnerabilidades y cómo hacerlo correctamente.

Desglosamos el Sistema de Puntuación de Vulnerabilidades Comunes (CVSS): para qué sirve, cómo se usa en la práctica y por qué la puntuación Base es solo el comienzo (y no el final) de la evaluación de vulnerabilidades.

Revisamos un gran robo de criptomoneda utilizando spyware dentro de un PDF.

Cómo los estafadores engañan a usuarios con criptomonedas mediante un obsequio falso de Nvidia que supuestamente vale 50, 000 BTC.