SANTIAGO, CHILE – Puedes ser espiado en línea. Todo el tiempo, en cualquier lugar. ¿Cómo protegerse de los intrusos que quieren interceptar, robar, copiar, clonar tus preciosos datos financieros y personales?

“Sé paranoico” es el consejo de Juan Andrés Guerrero-Saad, analista senior de malware de Kaspersky Lab, así lo dijo durante la “5ª Cumbre Latinoamericana de Analistas de Seguridad”. En sus palabras, hay cuatro posibles escenarios en caso de un ataque cibernético: el hacker quiere acceso a todo, a cuentas de usuario, comunicaciones y es posible interceptar.

En el primer escenario, que es crucial para mantener un equipo siempre protegido. Para ello, no sólo es necesario ejecutar un software de protección de la calidad, sino que también permitir todos los recursos de defensa y protección de cualquier un cambio de contraseña, y siempre actualizar el producto.

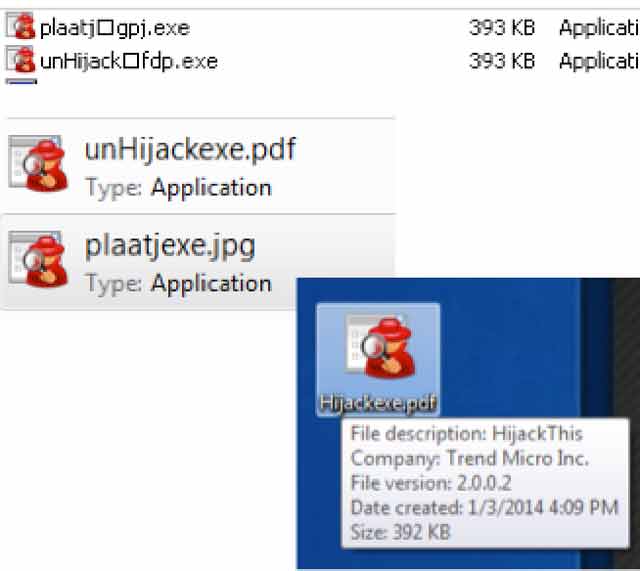

Saad recomienda extremar precauciones con los archivos. Los cibercriminales están utilizando técnicas en ejecutables (.exe) para que estas lleguen al usuario con la extensión inofensiva como un .pdf. “Los trucos más importantes de la ingeniería social que explotan a sí mismo”, dice. En el caso de documentos sospechosos y/o desconocidos, se sugiere que se abra en Google Docs, el cual es inmune a los ataques.

Otro consejo es codificar todo el contenido en alta definición utilizando esta función de cifrado en un buen software de protección digital.

Si el atacante quiere acceder a sus cuentas en línea, el asesoramiento del analista es el uso de un potente software para gestionar sus contraseñas, evitando la repetición de doble de usuario/contraseña para varias cuentas. Además, cuando esté disponible es imprescindible el uso de la autenticación de dos factores, lo que añade una capa protectora muy compleja.

Conversaciones

Los hackers también están mirando tus conversaciones móviles. Así, Saad aconseja fuertemente luchar en contra con del uso de teléfonos inteligentes provenientes de la cárcel. “Se trata de un agujero de seguridad en serio”, advierte. Para proteger a las llamadas de voz, sugiere aplicaciones telefónicas silencioso y Signal (RedPhone). Para los mensajes de texto, la sugerencia es prohibir WhatsApp, que él llama “absolutamente inseguro”; en lugar, Threema, wickr, TextSecure y SilentText.

Los correos electrónicos se pueden proteger utilizando un software espía que cuenta con llave con validez temporal, como ProtonMail.

Spies también pueden estar al acecho en los lugares públicos donde mucha gente se aprovecha de la conexión Wi-Fi, tales como cafeterías y restaurantes. En este caso, se aconseja proteger el navegador con plugins como HTTPS Everywhere y utilizar redes privadas (VPN), con VyprVPN y Mulvad.

El anonimato se puede proteger aún más el uso de un navegador TOR y ajustar la configuración de tu navegador para borrar las cookies para finalizar la sesión.

espionaje

espionaje

Consejos

Consejos