Estafas de Telegram con bots, regalos y criptomonedas

Todo lo que necesitas saber sobre las últimas estafas y phishing de Telegram y cómo protegerte.

2589 Publicaciones

Todo lo que necesitas saber sobre las últimas estafas y phishing de Telegram y cómo protegerte.

Utilización de anomalías en el comportamiento de usuarios, dispositivos, aplicaciones y otras entidades para detectar ciberamenazas.

Analizamos qué sistemas corporativos admiten llaves de acceso, dónde la compatibilidad es limitada y por qué probablemente no diremos adiós a las contraseñas en el corto plazo.

Que no cunda el pánico. Repetimos: que no cunda el pánico. ¿Hemos dicho ya que no cunda el pánico? Una amenaza común explicada en términos sencillos.

La regulación y el panorama de amenazas en constante evolución están llevando a las empresas a adoptar formas más resilientes para la autenticación de los empleados. ¿Son las llaves de acceso una alternativa rentable y sencilla para reemplazar las contraseñas tradicionales?

Hay estafadores que engañan a la gente para que entreguen criptomonedas a través de encuestas en Formularios de Google. Te explicamos lo que hacen y cómo puedes evitar ser víctima de esta estafa.

Los atacantes secuestran los enlaces de invitación de Discord y redirigen a las víctimas a servidores fraudulentos para instalar malware utilizando la técnica ClickFix.

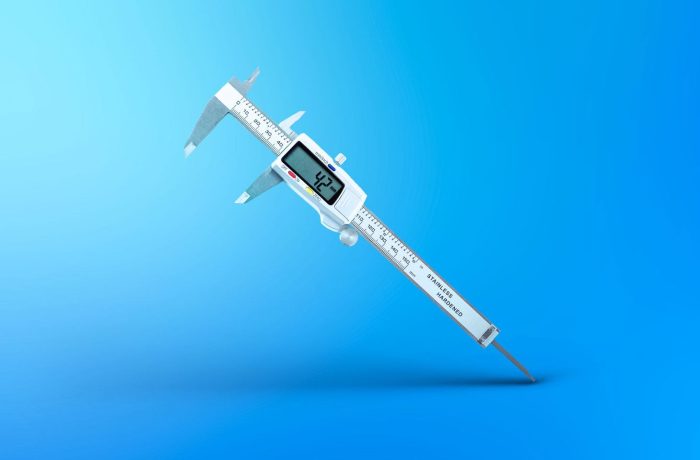

Causas de las discrepancias en las puntuaciones del Sistema común de puntuación de vulnerabilidades (CVSS, por sus siglas en inglés), errores comunes al usar el CVSS para priorizar vulnerabilidades y cómo hacerlo correctamente.

Un caso curioso de técnicas spear-phishing por correo electrónico empleadas a gran escala.

Por qué los atacantes avanzados están interesados en los puntos de acceso Wi-Fi de tu hogar y cómo mantienen el control sobre tus dispositivos.

Desglosamos el Sistema de Puntuación de Vulnerabilidades Comunes (CVSS): para qué sirve, cómo se usa en la práctica y por qué la puntuación Base es solo el comienzo (y no el final) de la evaluación de vulnerabilidades.

La detección Wi-Fi te permite supervisar el movimiento dentro de tu hogar, sin necesidad de cámaras ni sensores de movimiento. Sopesamos los pros y los contras de esta tecnología cada vez más popular.

Cómo la herramienta de investigación Defendnot desactiva Microsoft Defender al registrar un antivirus falso y por qué no siempre debes confiar en lo que dice tu sistema operativo.

Los estafadores han descubierto cómo enviar mensajes de texto que consiguen eludir las redes móviles. Cómo funciona el «SMS blasting», o envío masivo de SMS ilícitos, por qué debería preocupar a las personas que viajan y cómo puedes protegerte.

Ajusta tus rutinas cotidianas para dejar la menor cantidad de datos sobre ti en línea.

Esta guía se sumerge en el uso de llaves de acceso para iniciar sesión desde el ordenador de otra persona, almacenarlas en un dispositivo extraíble y transferirlas entre dispositivos.

Basándonos en el Informe de Evaluación de las Ciberamenazas en África que INTERPOL acaba de publicar, identificamos qué amenazas se dirigen con más frecuencia a las empresas en desarrollo y cómo detenerlas.

¿Puedes reemplazar las contraseñas por completo con llaves de acceso? Exploramos cuándo es posible y cuándo sigue siendo un desafío.

Es la segunda vez que encontramos un troyano ladrón en la App Store.

Cómo evaluar de antemano todas las complejidades de la integración de aplicaciones de código abierto y escoger las soluciones más eficientes.

Si bien los proyectos de código abierto te permiten crear casi cualquier solución de seguridad de la información, es crucial evaluar de manera realista los recursos de tu equipo y el tiempo que tomaría lograr tus objetivos.