Troyano incrustado en teléfonos inteligentes Android falsos

Los teléfonos inteligentes falsificados que imitan marcas conocidas y se ofrecen en línea traen preinstalado el poderoso troyano Triada.

3097 Publicaciones

Los teléfonos inteligentes falsificados que imitan marcas conocidas y se ofrecen en línea traen preinstalado el poderoso troyano Triada.

El nuevo estudio de Kaspersky sobre Lenguaje Digital revela avances y desafíos en la ciberseguridad de Latinoamérica, con especial foco en contraseñas, IA, noticias falsas y hábitos digitales tanto personales como empresariales.

La reciente filtración de Gravy Analytics, un importante agente de datos, saca a la luz las implicaciones de la recopilación masiva de datos de localización.

Una docena de consejos breves y sencillos sobre cómo utilizar WhatsApp, Telegram, Signal, iMessage, WeChat y otras aplicaciones de mensajería de forma segura y sin complicaciones.

Los ciberdelincuentes están inventando nuevas formas de robar dinero de las tarjetas de pago utilizando credenciales obtenidas en línea o por teléfono. A veces, simplemente acercar la tarjeta al teléfono es suficiente para dejarte sin dinero.

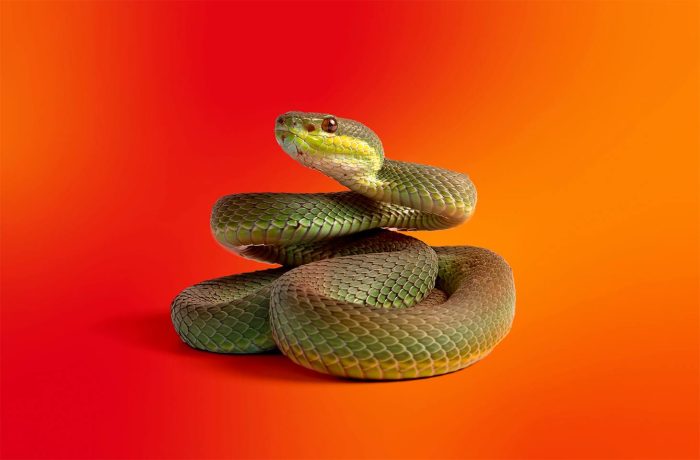

Spoiler: nada bueno. Junto con el software pirateado, probablemente encontrarás un minero, un ladrón o una puerta trasera.

La red Find My de Apple se puede aprovechar para rastrear de forma remota dispositivos Android, Windows y Linux de otros proveedores

Nuestras tecnologías han ayudado a detectar la vulnerabilidad zero-day CVE-2025-2783 en Google Chrome, que fue utilizada en un sofisticado ataque APT.

Cómo contrarrestar las nuevas invasiones a la privacidad que realizan los equipos de desarrollo de navegadores

Nos sumergimos en la mecánica de la polémica aplicación de análisis de desnudos que ha aparecido de forma misteriosa en mil millones de teléfonos.

Conclusiones para los tenedores habituales de criptomonedas del mayor robo de criptomonedas de la historia.

Encontramos varios grupos de sitios que imitan los sitios web oficiales de los chatbots de DeepSeek y Grok. Los sitios falsos distribuyen malware bajo la apariencia de clientes de chatbot inexistentes para Windows.

Los convertidores en línea son una forma tentadora pero peligrosa de cambiar el formato de los archivos. Te contamos cómo convertir archivos y mantener los troyanos bien lejos.

Desglosamos el mecanismo más encubierto de vigilancia de teléfonos inteligentes con ejemplos de la vida real.

Descubrimos más de 200 repositorios con proyectos falsos en GitHub. A través de ellos, los atacantes distribuyen ladrones, clippers y puertas traseras.

Ocho señales de que te han robado tu cuenta de WhatsApp y pasos para recuperarla y protegerla.

Analizaremos todos los métodos de secuestro de WhatsApp, Telegram y otras cuentas de mensajería, desde el quishing hasta los regalos falsos y los virus, además de las formas de protegerse contra ellos.

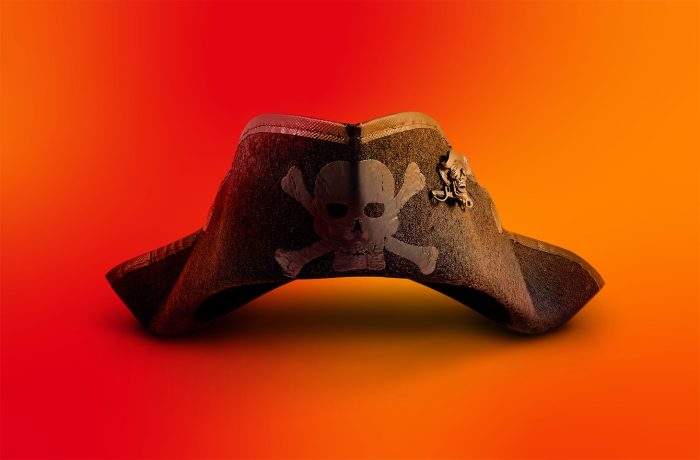

Si todavía crees que Steam, Google Play y App Store no se ven acechados por el malware, te invitamos a que leas esta interesante historia sobre PirateFi y otras creaciones de piratas informáticos que se hacen pasar por videojuegos.

Hemos descubierto aplicaciones en las tiendas oficiales de Apple y Google que roban datos de carteras de criptomonedas al analizar fotografías.

Parece que el spam tiene tantos años como Internet. En esta publicación, veremos cómo se llevaron a cabo durante estos años ciertas estafas para conseguir dinero y qué debes hacer para evitarlas hoy.

Banshee Stealer, un ladrón para macOS surgido el año pasado, ahora anda suelto por la Web, infecta a usuarios de Mac y está adquiriendo nuevas funcionalidades. ¿Cómo puedes protegerte?