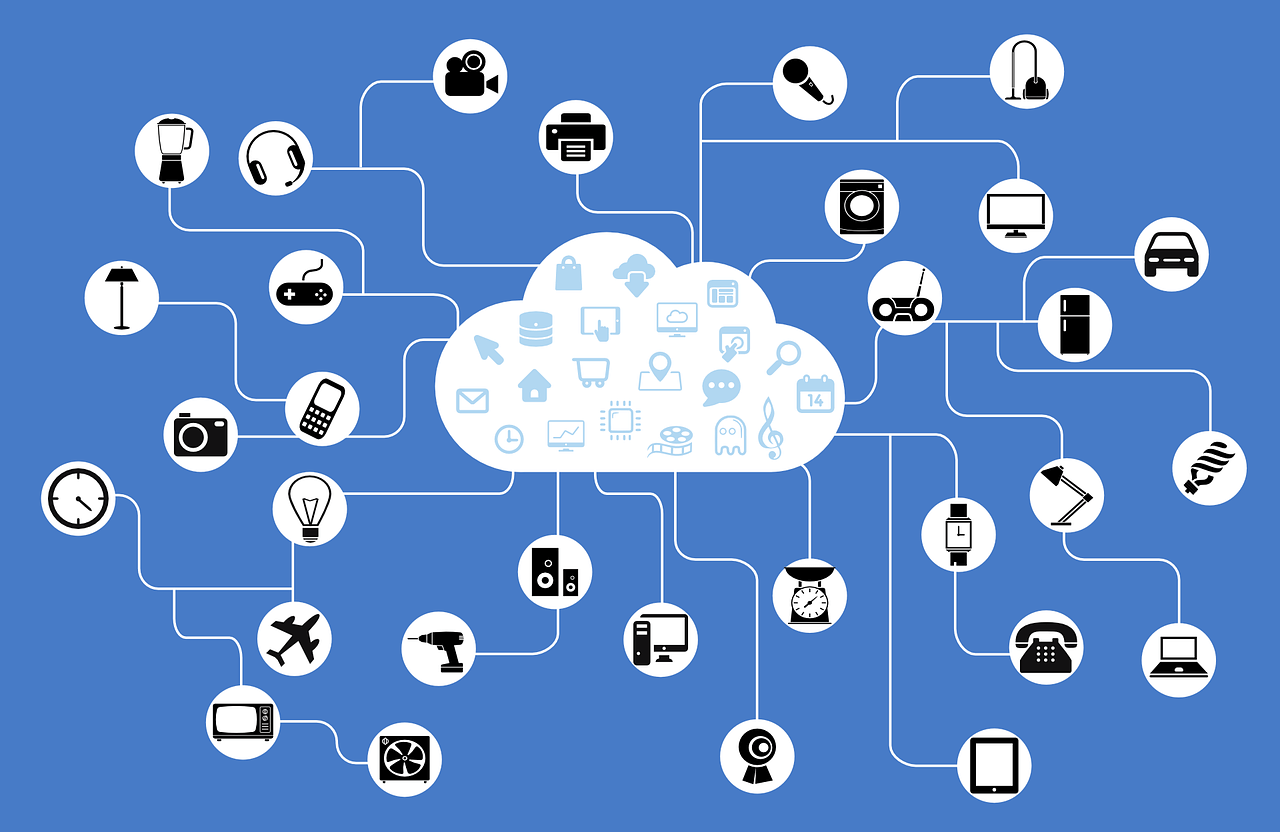

El Internet de las cosas (Internet of Things, IoT) contribuye mucho a la comodidad de tu hogar. Mediante el uso de dispositivos inteligentes que se conectan a Internet, puedes preparar el café para cuando te levantas y hacer que el horno tenga caliente la cena cuando llegas a casa. Puedes controlar la temperatura y la calidad del aire, cerrar las puertas con llave e incluso vigilar la casa desde tu teléfono inteligente cuando no estás.

Sin embargo, el IoT también implica que tu nevera, cafetera, sistema de calefacción y coche almacenen datos personales. De hecho, cada dispositivo de IoT conectado es un recopilador de datos. Por lo tanto, si no quieres que otras personas sepan cómo vives, tendrás que proteger todos los dispositivos. Tendrás que proteger tu red, pero también tendrás que asegurarte de que no haya eslabones débiles en la red; para ello, comprueba que cada dispositivo esté protegido.

Actualmente, hay más de 7000 millones de dispositivos de IoT en el mundo y representan un objetivo tentador para los cibercriminales. Si tu casa está conectada, debes protegerla. En este artículo te explicamos cómo.

Posibles riesgos para el IoT de tu casa inteligente

Aún no hay ninguna organización mundial que establezca normas de seguridad para los dispositivos de IoT. Hay relativamente poca normativa vigente para los dispositivos de IoT; a las autoridades les preocupa que tu nevera sea segura y eficaz desde el punto de vista eléctrico, pero no les preocupa si protege adecuadamente tu privacidad.

Como el Internet de las cosas está creciendo a gran velocidad, se está presionando mucho a los fabricantes para que aprovechen ese crecimiento y comercialicen todos los productos que puedan. Algunos dispositivos se lanzan apresuradamente sin prestar la debida atención a los problemas de seguridad del IoT. Cuando surgen nuevos productos que reemplazan los dispositivos, los fabricantes no siempre se empeñan en proporcionar parches de seguridad. Es totalmente opuesto a lo que sucede con el hardware y el software de las computadoras, donde se espera que las actualizaciones periódicas aborden las vulnerabilidades de seguridad y mejoren las operaciones.

Pero como los hackers trabajan sin descanso y constantemente surgen nuevas amenazas, una cámara de seguridad de cinco años o incluso un televisor inteligente de seis meses podrían tener una vulnerabilidad reconocida. Eso quiere decir que incluso los hackers más inexpertos pueden encontrar un exploit en Internet que les permita acceder a tu red.

Ya ha habido varios casos de hackers que se las ingenian para controlar cámaras web, cámaras de portátiles y monitores de bebés. Pero los cibercriminales también podrían hacer lo siguiente:

- acceder a tus sistemas de calefacción e iluminación para saber si estás fuera de casa;

- acceder a tus contraseñas o incluso a tu cuenta bancaria a través de la información que compartiste con un asistente digital como Amazon Echo por comandos de voz;

- entrar a tu red a través de un dispositivo de IoT y lanzar un ataque de ransomware que haga que el IoT de tu casa inteligente no funcione si no les pagas;

- usar tus dispositivos como bots para proporcionar potencia de cálculo para un ataque DDOS, fraude por clic o descifrar contraseñas, o para enviar correo electrónico no deseado o para minería de criptomonedas.

La envergadura de las botnets puede ser devastadora. La botnet Mirai hackeó dispositivos de IoT ya en 2016 y se las arregló para crear un enjambre de 100 000 dispositivos de IoT secuestrados. Es posible que cada dispositivo haya sido débil en potencia de cálculo, pero al juntar 100 000 tienes varios recursos importantes con los que trabajar.

Mirai utilizó una vulnerabilidad clásica: el hecho de que los propietarios habían dejado los nombres de usuario y las contraseñas predeterminados de fábrica en los dispositivos, lo que facilitó la toma de control. Luego, lanzó un ataque DDOS que derribó al proveedor de servicios de registro de dominios Dyn.

Los creadores iniciales de Mirai fueron rastreados y puestos tras las rejas. Pero Mirai sigue mutando y es aún una amenaza.

Protección de las redes y los dispositivos de IoT

En primer lugar, cierra la puerta principal; es decir, protege tu enrutador. Si un hacker toma el control de tu enrutador, podrá controlar tu red y eso implica que podrá controlar todos los dispositivos de tu casa, desde las cerraduras de las puertas hasta tu computadora.

- Cambia el nombre y la contraseña del enrutador. No utilices la configuración predeterminada. Los enrutadores suelen llevar el nombre del fabricante o de la red que utilizas, lo que da a los hackers una pista importante para obtener acceso. Asimismo, es conveniente evitar usar tu nombre o tu dirección, que también son pistas útiles para alguien que está tratando de acceder a tu red.

- Utiliza contraseñas seguras; es decir, contraseñas aleatorias que contengan una combinación de letras, caracteres y símbolos.

- Evita usar una red pública de Wi-Fi cuando accedas a tu red de IoT a través de tu portátil o teléfono inteligente. Es relativamente fácil acceder a las redes de Wi-Fi que ofrecen muchas cafeterías y hoteles. Usa una red privada virtual (Virtual Private Network, VPN) como VPN Secure Connection de Kaspersky. Una VPN ofrece una puerta de enlace privada y cifrada a Internet y evita que los fisgones puedan interceptar tus comunicaciones.

- Empieza a usar las redes de invitados. Una buena idea es usar una red de invitados para los visitantes que quieran usar tu red Wi-Fi en casa; dicha red no les permite acceder a la red principal, a tu correo electrónico ni a otras cuentas. También puedes usar una red de invitados para tus dispositivos de IoT. Eso significa que, aunque un hacker ataque uno de tus dispositivos, se estancará en la red de invitados: no podrá controlar tu acceso principal a Internet.

- Usa un método de cifrado eficaz como el WPA para el acceso a Wi-Fi.

- Ten especial cuidado en proteger el control del nivel más altode tu red de IoT. No es una mala idea utilizar la autenticación de dos factores; es decir, usar datos biométricos, una tarjeta de acceso o una llave para garantizar que ningún hacker pueda presentar las dos pruebas de identidad requeridas.

Una vez que la red y los métodos de acceso estén protegidos, debes dedicarte a proteger cada uno de los dispositivos de IoT. Una vez más, cambiar el nombre de usuario y la contraseña predeterminados es el paso más importante. Si un dispositivo no te permite hacerlo, es un problema evidente para tu seguridad; compra otro dispositivo. De hecho, al comprar dispositivos inteligentes para el hogar, debes tener en cuenta los problemas de seguridad de los dispositivos de IoT, en lugar de fijarte solo en la funcionalidad.

Cada uno de tus dispositivos de IoT debe tener una contraseña distinta. Los hackers suelen irrumpir en una red desde un dispositivo y luego tratan de expandir su control a otros dispositivos. Si todas tus neveras y cafeteras de IoT tienen nombres diferentes de los controles de la calefacción y de las cerraduras de las puertas, un hacker se dará cuenta de que expandir su huella en tu red de IoT es casi imposible.

Ahora revisa la configuración predeterminada de seguridad y privacidad. Si hay algo que no quieres que el dispositivo haga o grabe, puedes desactivarlo. Podrías decidir apagar los micrófonos de algunos dispositivos, por ejemplo, si no quieres usar el control por voz en ellos. Eso hará que nadie pueda escuchar tus conversaciones a escondidas.

Al desactivar las funciones que no deseas se reduce el riesgo de seguridad de dejar abierto el acceso remoto o el control por voz. Es posible que decidas que no vale la pena conectar algunos dispositivos. Si la conexión a Internet no aporta ninguna ventaja, puedes desactivarla.

Hay otra característica que deberías desactivar: Plug and Play universal (UPnP). Su finalidad es que los dispositivos se detecten automáticamente, como el Plug and Play de una computadora que permite instalar automáticamente periféricos, como impresoras y unidades externas. Pero como es poco probable que muevas mucho tus dispositivos, el UPnP posiblemente no sea muy útil. Por otro lado, es un gran riesgo de seguridad, ya que las vulnerabilidades del protocolo pueden permitirles a los hackers descubrir los dispositivos desde fuera de la red.

El mantenimiento de los dispositivos de IoT

Tu casa inteligente te permitirá ahorrar tiempo y esfuerzo. Pero debes reservar un tiempo para darles un mantenimiento adecuado como parte de tu estrategia de seguridad de dispositivos de IoT.

El firmware de todos los dispositivos debe estar actualizado. Al instalar dispositivos, es conveniente guardar como marcador la página web del fabricante para buscar fácilmente actualizaciones del firmware y del software del dispositivo. Si tienes suerte, recibirás una alerta por correo electrónico o se actualizarán automáticamente; si no, tendrás que buscar.

Ten cuidado con lo que conectas: los peligros de los altavoces inteligentes

Algunos dispositivos de IoT son bastante limitados y solo se conectan a tu red de control. Otros son mucho más inteligentes. Y cuanto más inteligentes son, mayor es el riesgo.

Así que ten cuidado con lo que conectas. Los altavoces inteligentes son especialmente un riesgo de seguridad. Por ejemplo, si las cámaras de seguridad y las cerraduras están conectadas a tu asistente de voz, un intruso podría simplemente gritar “Ok, Google, abre las puertas” para acceder a tu casa. Si eso suena poco realista, ten en cuenta que Burger King publicó un anuncio que activaba deliberadamente los altavoces de Google Home y les indicaba que les contaran a sus dueños sobre la hamburguesa Whopper. Google finalmente bloqueó el anuncio.

A pesar de ser molesto, el exploit de BK era inofensivo. Pero pone de relieve una vulnerabilidad que es real y que podría utilizarse con fines delictivos.

También se han descubierto ciertas modificaciones que hacen que los altavoces sigan escuchando después de una pregunta con el fin de grabar las conversaciones y entregarlas a un fisgón. Por lo tanto, sería una buena idea mantener tu sistema de seguridad en una red independiente a la que tu asistente de voz no tenga acceso. Tal vez también sea mejor mantener el acceso a tu cuenta bancaria bien lejos del dispositivo.

Recuerda que los altavoces inteligentes y otros dispositivos almacenan datos sobre ti y tu comportamiento personal. Vale la pena rastrear dónde se almacenan estos datos y los fines para los que pueden utilizarse (el servicio debe venir con una declaración de privacidad). También vale la pena saber cómo eliminar los datos que no quieres conservar.

Amazon y Google permiten borrar los datos fácilmente. En el caso de Amazon, usa la aplicación Alexa para ir a Configuración y consulta el Historial para saber qué hay en el archivo; puedes depurar determinadas solicitudes o simplemente borrarlas todas. Puedes inspeccionar y eliminar las grabaciones del Asistente de Google a través de tu cuenta de Google. Podría ser conveniente hacer una depuración periódica.

Los televisores inteligentes también pueden contener muchos datos sobre lo que miras.En 2017, el fabricante de televisores Vizio fue multado por la Comisión Federal de Comercio (Federal Trade Commission, FTC) por rastrear los patrones de visualización de los propietarios de televisores y luego vender la información a anunciantes. También es bastante fácil hackear algunos televisores inteligentes. Si Vizio estaba recopilando esa información, es muy posible que los hackers también hayan conseguido los datos. Ahora que los televisores y las redes de Internet interactúan, los televisores inteligentes también podrían representar una amenaza para la privacidad de tus datos en otras cuentas. Lee el manual, quizá te sea posible desactivar el rastreo. También deberías analizar si es conveniente aislar el televisor en su propia red.

Artículos relacionados

Hackeos de coches y cómo protegerse